1. clamav ( アンチウィルスソフト )のインストール

1.1 Clam AntiVirusインストール

|

1 |

# pacman -S clamav |

1.2 ウイルス定義ファイル更新設定

|

1 2 3 4 5 6 7 |

# vim /etc/clamav/freshclam.conf 78行目 「DatabaseMirror database.clamav.net」の行頭に「#」を挿入し、 「DatabaseMirror db.jp.clamav.net」を追加 #DatabaseMirror database.clamav.net DatabaseMirror db.jp.clamav.net |

1.3 ウイルス定義ファイル最新化

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 |

# freshclam ClamAV update process started at Wed May 8 09:42:44 2024 daily database available for download (remote version: 27268) Time: 1.1s, ETA: 0.0s [========================>] 60.65MiB/60.65MiB Testing database: '/var/lib/clamav/tmp.0e314f9d4b/clamav-fa1d67e0cc8260c72a5df9dd6188faae.tmp-daily.cvd' ... Database test passed. daily.cvd updated (version: 27268, sigs: 2060748, f-level: 90, builder: raynman) main database available for download (remote version: 62) Time: 3.0s, ETA: 0.0s [========================>] 162.58MiB/162.58MiB Testing database: '/var/lib/clamav/tmp.0e314f9d4b/clamav-5d8c95407b03948e3a6b1aa2fbc03bcc.tmp-main.cvd' ... Database test passed. main.cvd updated (version: 62, sigs: 6647427, f-level: 90, builder: sigmgr) bytecode database available for download (remote version: 335) Time: 0.1s, ETA: 0.0s [========================>] 282.94KiB/282.94KiB Testing database: '/var/lib/clamav/tmp.0e314f9d4b/clamav-7866ae45c849c7b8b3618c003fc81d06.tmp-bytecode.cvd' ... Database test passed. bytecode.cvd updated (version: 335, sigs: 86, f-level: 90, builder: raynman) WARNING: Clamd was NOT notified: Can't connect to clamd through /run/clamav/clamd.ctl: No such file or directory |

|

1 2 |

# systemctl start clamav-freshclam.service # systemctl enable clamav-freshclam.service |

1.4 Clam AntiVirus起動・有効化

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 |

# systemctl start clamav-daemon.service # systemctl enable clamav-daemon.service Created symlink /etc/systemd/system/multi-user.target.wants/clamav-daemon.service → /usr/lib/systemd/system/clamav-daemon.service. Created symlink /etc/systemd/system/sockets.target.wants/clamav-daemon.socket → /usr/lib/systemd/system/clamav-daemon.socket. # systemctl status clamav-daemon.service ● clamav-daemon.service - Clam AntiVirus userspace daemon Loaded: loaded (/usr/lib/systemd/system/clamav-daemon.service; enabled; pr> Active: active (running) since Sat 2025-04-12 14:42:49 JST; 17s ago Invocation: 3b65a7ee22d14ca3b12244e32af2bf1d TriggeredBy: ● clamav-daemon.socket Docs: man:clamd(8) man:clamd.conf(5) https://docs.clamav.net/ Main PID: 15718 (clamd) Tasks: 2 (limit: 2241) Memory: 1.2G (peak: 1.2G) CPU: 13.254s CGroup: /system.slice/clamav-daemon.service mq15718 /usr/sbin/clamd --foreground=true Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> ELF support en> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> Mail files sup> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> OLE2 support e> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> PDF support en> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> SWF support en> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> HTML support e> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> XMLDOCS suppor> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> HWP3 support e> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> OneNote suppor> Apr 12 14:43:02 Lepard clamd[15718]: Sat Apr 12 14:43:02 2025 -> Self checking |

1.6 ウィスルスキャンを実施

テスト用ウィルスをダウンロードして、ウィスルスキャンを実施

「stdin: Win.Test.EICAR_HDB-1 FOUND」「Infected files: 1」が表示されれば正常に作動しています

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 |

# cd /home # curl https://secure.eicar.org/eicar.com.txt | clamscan - % Total % Received % Xferd Average Speed Time Time Time Current Dload Upload Total Spent Left Speed 100 68 100 68 0 0 81 0 --:--:-- --:--:-- --:--:-- 81 Loading: 11s, ETA: 0s [========================>] 8.71M/8.71M sigs Compiling: 2s, ETA: 0s [========================>] 41/41 tasks stdin: Win.Test.EICAR_HDB-1 FOUND ----------- SCAN SUMMARY ----------- Known viruses: 8706226 Engine version: 1.4.2 Scanned directories: 0 Scanned files: 1 Infected files: 1 Data scanned: 0.00 MB Data read: 0.00 MB (ratio 0.00:1) Time: 14.906 sec (0 m 14 s) Start Date: 2025:04:12 14:46:13 End Date: 2025:04:12 14:46:28 |

1.7 ウィルススキャン自動実行スクリプトの導入

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 |

# mkdir -p /srv/system clamscan.sh を次の内容で/srv/systemに作成 # vim /srv/system/clamscan.sh #!/bin/bash PATH=/usr/bin:/bin # excludeopt setup excludelist=/srv/system/clamscan.exclude if [ -s $excludelist ]; then for i in `cat $excludelist` do if [ $(echo "$i"|grep \/$) ]; then i=`echo $i|sed -e 's/^\([^ ]*\)\/$/\1/p' -e d` excludeopt="${excludeopt} --exclude-dir=$i" else excludeopt="${excludeopt} --exclude=$i" fi done fi # signature update freshclam # virus scan clamscan --recursive --remove ${excludeopt} / |

スクリプトに実行権限付与

|

1 |

# chmod 700 /srv/system/clamscan.sh |

1.8 ウイルススキャン除外ディレクトリー設定

|

1 2 |

# echo "/sys/" >> /srv/system/clamscan.exclude # echo "/proc/" >> /srv/system/clamscan.exclude |

sys ディレクトリ、proc ディレクトリは対象外にする

1.9 ウィルススキャンの定期実行

cronieをインストールしてcrontabを利用できるようにする

|

1 2 |

# pacman -S cronie # systemctl enable --now cronie.service |

crontabで一時的にvim をテキスト エディターとして使用する場合

|

1 2 |

# export EDITOR=vim # export VISUAL=vim |

恒久的にcrontabでvim をテキスト エディターとして使用する場合

viとシンボリックリンクする

|

1 |

# ln -s /usr/bin/vim /usr/bin/vi |

|

1 2 |

# crontab -e 0 1 * * * /srv/system/clamscan.sh > /dev/null 2>&1 |

試しにスクリプトを実行し、フルスキャンする(時間がかかります)

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

# /srv/system/clamscan.sh ----------- SCAN SUMMARY ----------- Known viruses: 8706226 Engine version: 1.4.2 Scanned directories: 6598 Scanned files: 75411 Infected files: 0 Data scanned: 5056.19 MB Data read: 3623.36 MB (ratio 1.40:1) Time: 722.964 sec (12 m 2 s) Start Date: 2025:04:12 14:51:00 End Date: 2025:04:12 15:03:03 |

2. メールサーバー (Postfix)

2.1 Postfixのインストール

Postfix をインストールして SMTP サーバーを構築します

|

1 |

# pacman -S postfix |

Postfix バージョン確認

|

1 2 3 |

# postconf | grep mail_version mail_version = 3.10.1 milter_macro_v = $mail_name $mail_version |

2.2 Postfix をサービスへ登録

|

1 2 3 4 |

# systemctl enable postfix.service # systemctl is-enabled postfix.service enabled |

2.3 postfix の設定ファイル編集

postfix の設定ファイル、main.cf とmaster.cf ファイルをバックアップ

|

1 2 |

# cp -p /etc/postfix/main.cf `date '+/etc/postfix/main.cf.%Y%m%d'` # cp -p /etc/postfix/master.cf `date '+/etc/postfix/master.cf.%Y%m%d'` |

メール不正中継防止のため、Dovecot の SASL 機能を利用して、送信にも認証を要求するように Postfix を設定します

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 |

# vim /etc/postfix/main.cf 100 行目あたりに追加 #myhostname = virtual.domain.tld myhostname = mail.[ドメイン] 107 行目あたりに自ドメイン名を追加 #mydomain = domain.tld mydomain = [ドメイン] 122 行目あたりコメントアウト削除 myorigin = $mydomain 136 行目あたりコメントアウト削除 inet_interfaces = all 184 行目あたりコメントアウト削除 #mydestination = $myhostname, localhost.$mydomain, localhost mydestination = $myhostname, localhost.$mydomain, localhost, $mydomain 227 行目あたりコメントアウト削除 local_recipient_maps = unix:passwd.byname $alias_maps 272 行目あたりコメントアウト削除 mynetworks_style = subnet 289 行目あたりに追加 #mynetworks = 168.100.189.0/28, 127.0.0.0/8 #mynetworks = $config_directory/mynetworks #mynetworks = hash:/etc/postfix/network_table mynetworks = 192.168.11.0/24, 127.0.0.0/8 ←192.168.11.0/24は各自環境に合わす 445 行目あたりコメント削除 メールの格納形式の設定をします。 #home_mailbox = Mailbox home_mailbox = Maildir/ 453 行目あたりに追加 mail_spool_directory = /var/spool/mail 581 行目あたりに追加 #smtpd_banner = $myhostname ESMTP $mail_name #smtpd_banner = $myhostname ESMTP $mail_name ($mail_version) smtpd_banner = $myhostname ESMTP unknown 以下の内容を最終行に追加 # 送受信メールサイズを 10M に制限 message_size_limit = 10485760 # メールボックスサイズを 1G に制限 mailbox_size_limit = 1073741824 # SMTP-Auth 設定 smtpd_sasl_type = dovecot smtpd_sasl_path = private/auth smtpd_sasl_auth_enable = yes smtpd_sasl_security_options = noanonymous smtpd_sasl_local_domain = $myhostname smtpd_recipient_restrictions = permit_mynetworks, permit_auth_destination, permit_sasl_authenticated, reject |

2.4 SMTP ポート(25 番ポート) の解放

|

1 2 3 |

# ufw allow smtp # ufw reload |

2.5 Postfix を起動

|

1 2 3 |

# newaliases # systemctl enable --now postfix # systemctl start postfix |

3. メールサーバー (Dovecot)

3.1 Dovecotインストール

|

1 |

# pacman -S dovecot |

3.2 dovecot.conf ファイルを編集

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

# mkdir /etc/dovecot # cp /usr/share/doc/dovecot/example-config/dovecot.conf /etc/dovecot/dovecot.conf # cp -R /usr/share/doc/dovecot/example-config/conf.d /etc/dovecot/ # vim /etc/dovecot/dovecot.conf 25 行目あたりに確認 # protocols = imap pop3 lmtp submission protocols = imap pop3 30行目 : コメント解除 # IPv4 のみリスンする場合は [::] を削除 listen = *, :: |

3.3 10-auth.conf ファイルを編集

|

1 2 3 4 5 6 7 8 9 |

# vim /etc/dovecot/conf.d/10-auth.conf 10行目 : 確認 プレーンテキスト認証も許可する場合 #disable_plaintext_auth = yes disable_plaintext_auth = no 100行目 : 追加 auth_mechanisms = plain login |

3.4 10-mail.conf ファイルを編集

|

1 2 3 4 |

# vim /etc/dovecot/conf.d/10-mail.conf 31行目 : 追加 mail_location = maildir:~/Maildir |

3.5 10-master.conf ファイルを編集

|

1 2 3 4 5 6 7 8 9 |

# vim /etc/dovecot/conf.d/10-master.conf 110-112行目 : コメント解除して追記 # Postfix smtp-auth unix_listener /var/spool/postfix/private/auth { mode = 0666 user = postfix group = postfix } |

3.6 10-ssl.conf ファイルを編集

|

1 2 3 4 5 6 7 |

# vim /etc/dovecot/conf.d/10-ssl.conf 7 行目あたり追加 ssl = no 12-13行目コメントアウト #ssl_cert = </etc/ssl/certs/dovecot.pem #ssl_key = </etc/ssl/private/dovecot.pem |

3.7 dovecot をサービスに登録し、起動する

|

1 2 3 4 |

# systemctl enable dovecot.service # systemctl is-enabled dovecot.service enabled # systemctl start dovecot.service |

3.8 UFWでPOP/IMAP サービスの許可ポート開放を行う

POP は [110/TCP], IMAP は [143/TCP]

|

1 2 3 |

# ufw allow pop3 # ufw allow imap # ufw reload |

4.メールユーザー作成と動作確認

4.1 事前準備

①新規ユーザーの為の前処理

新規でユーザーを追加した場合、自動的にメールの送受信ができるよう設定をします。

|

1 2 3 4 |

# mkdir -p /etc/skel/Maildir/{new,cur,tmp} # chmod -R 700 /etc/skel/Maildir/ # echo "~/Maildir/"> /etc/skel/.forward # chmod 600 /etc/skel/.forward |

②既存ユーザー(huong)のメール環境前処理

すでに作成してあるユーザーがメールの送受信が出来るよう設定をします。

|

1 2 3 4 |

# mkdir -p /home/huong/Maildir/{new,cur,tmp} # chown -R huong:huong /home/huong/Maildir/ # chmod 700 /home/huong/Maildir # chmod 700 /home/huong/Maildir/{new,cur,tmp} |

4.2 ユーザーアカウント作成

メールクライアントインストール

|

1 2 |

# pacman -S s-nail # echo 'export MAIL=$HOME/Maildir' >> /etc/profile.d/mail.sh |

ユーザー [linux] を追加

|

1 2 3 4 5 6 |

# useradd -m linux # passwd linux ユーザー linux のパスワードを変更。 New password: Retype new password: passwd: all authentication tokens updated successfully. |

4.3 動作確認 ①

メールユーザーでログインして、テストメールを送る

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 |

# su - linux $ mail linux@localhost Subject: Test Mail test mail ← 本文終了するには「Ctrl+D」 ------- (Preliminary) Envelope contains: To: linux@localhost Subject: Test Mail Send this message [yes/no, empty: recompose]? y メールを確認する $ mail mail version v14.9.24. Type `?' for help /home/linux/Maildir: 1 message 1 new ▸N 1 linux@korodes.com 2025-04-12 15:23 14/405 Test Mail ? 1 [-- Message 1 -- 14 lines, 405 bytes --]: Date: Sat, 12 Apr 2025 15:23:21 +0900 To: linux@localhost Subject: Test Mail Message-Id: <20250412062321.14EE8120074@mail.korodes.com> From: linux@korodes.com test mail ? q Held 1 message in /home/linux/Maildir |

4.4 動作確認 ②

Mozilla Thunderbirdにアカウントを設定し、確認します。今回は一般ユーザー「huong」で設定します

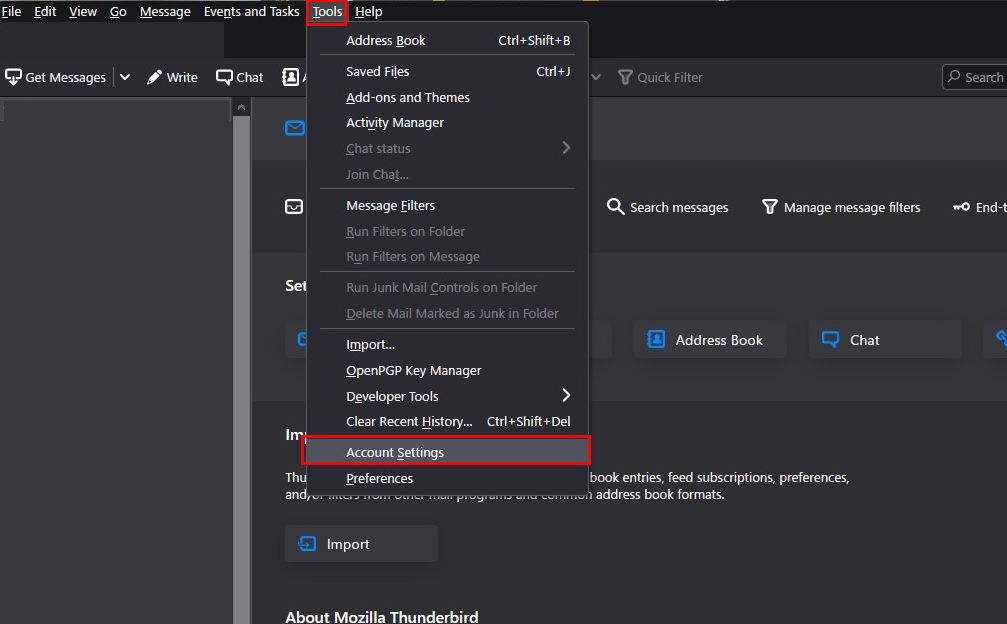

①Thunderbirdを起動し、「Tools」「Account Settings」

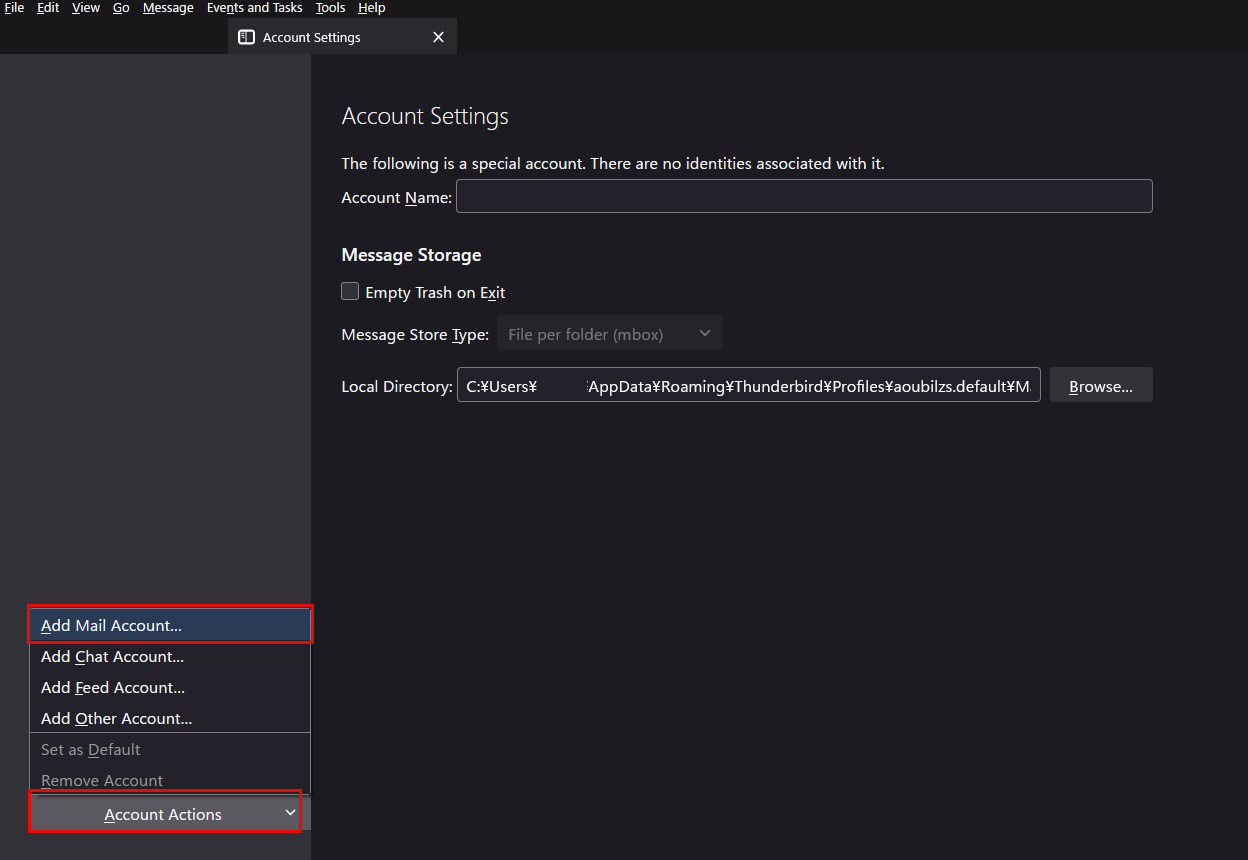

②「Account Actions」「Add Mail Account」

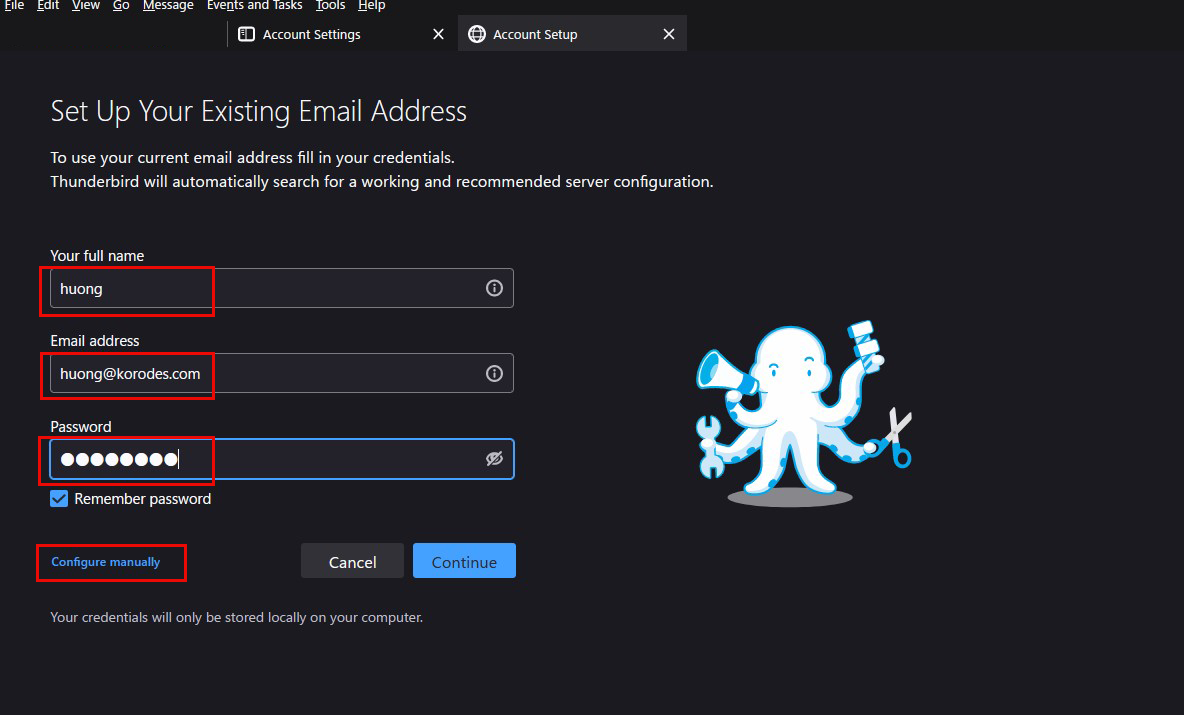

③「Your full name」は任意の名称

「Email addtess」は先ほど追加した「huong@korodes.com」

「Password」はユーザーhuongのパスワード

をそれぞれ入力し、「Configure manually」クリック

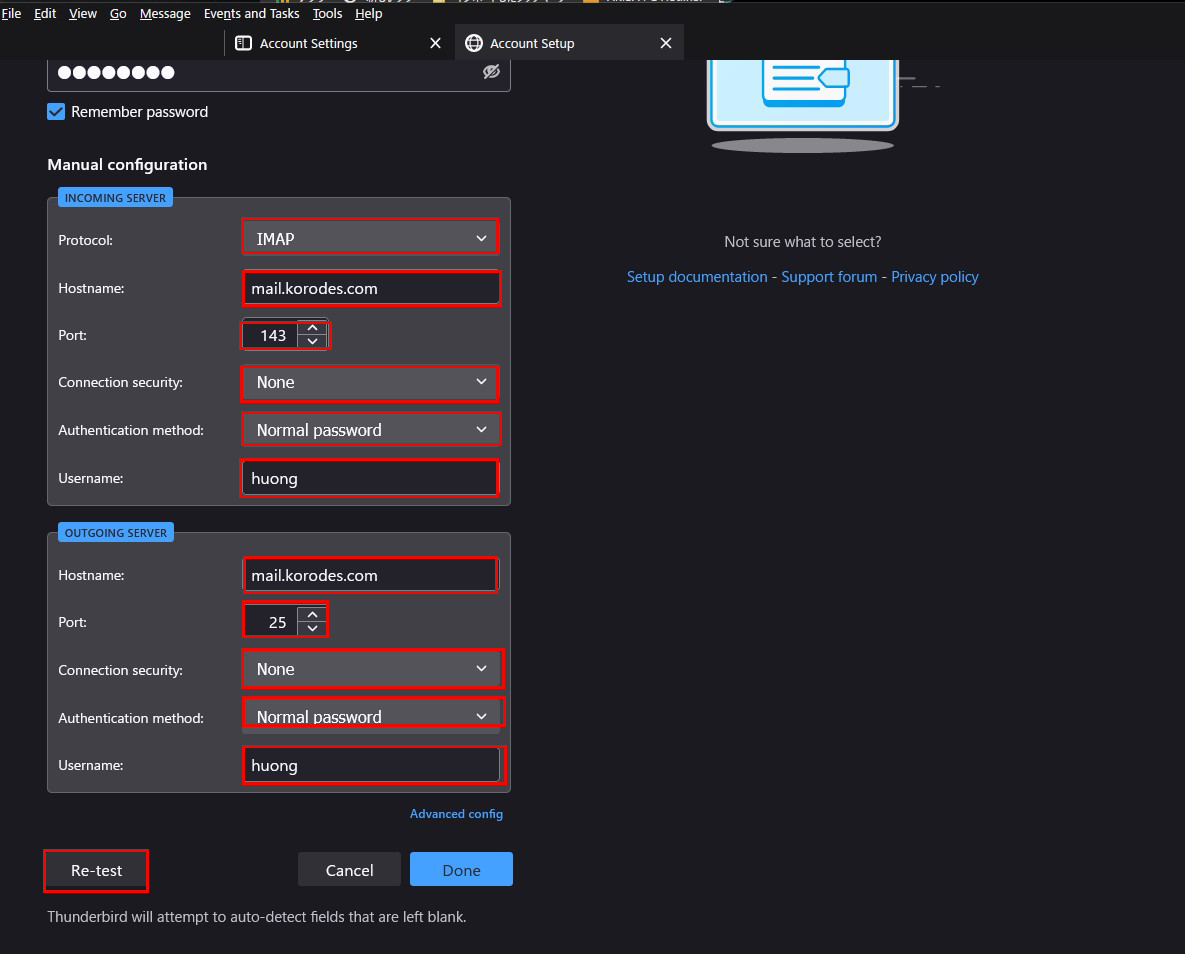

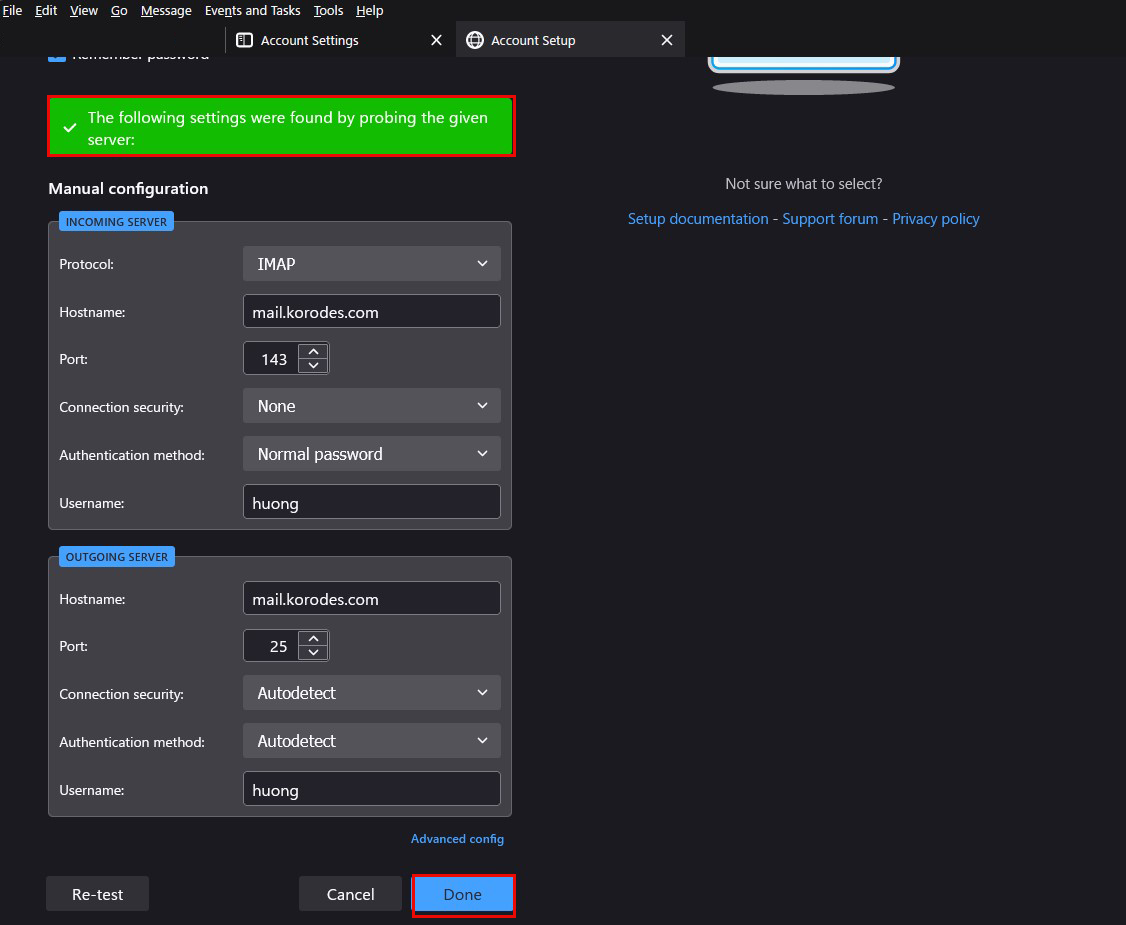

④「INCOMMING SERVER」「OUTGOING SERVER」を下図のように設定し、「Re-test」クリック

⑤「サーバーがみつかりました(The following settings were found by probinfg the given server)」が表示される

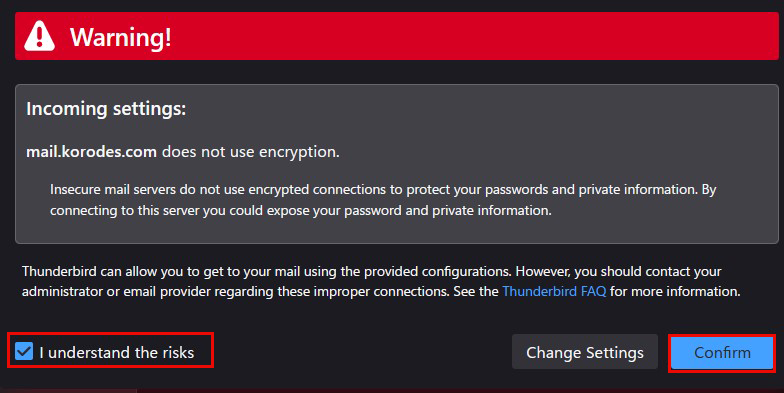

「Done」をクリックすると、下図の「警告」が表示されるが問題は無いので「Confirm」をクリック

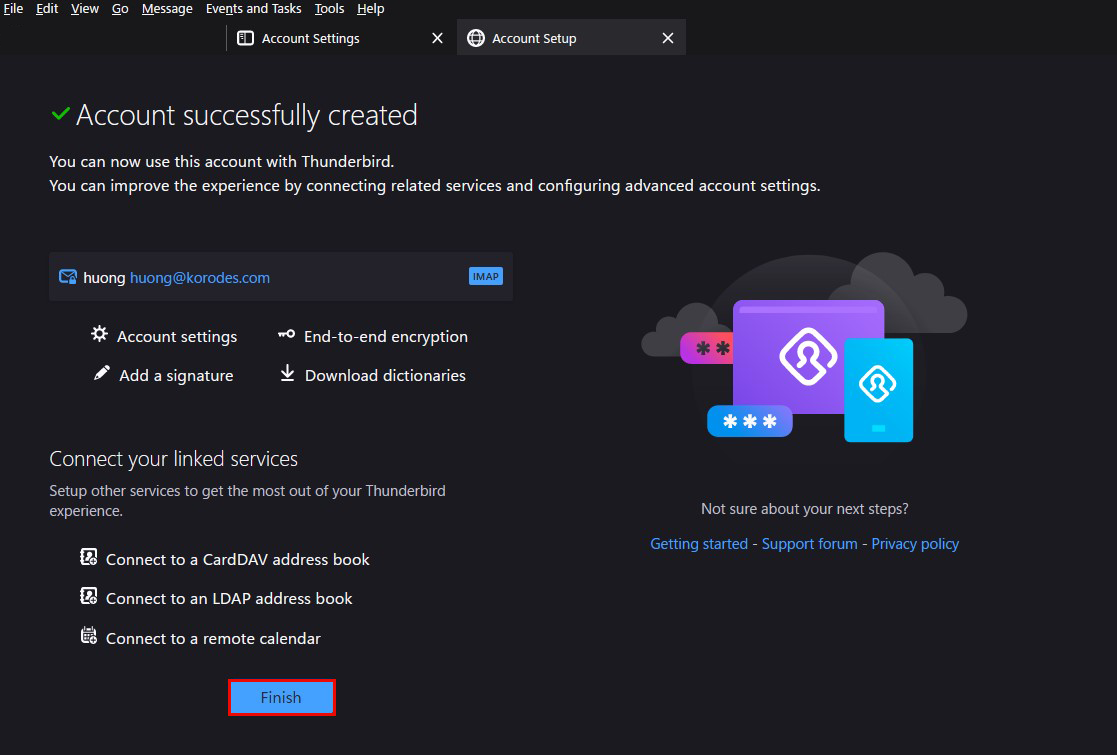

⑥「アカウントが作成されました(Account syccessfuly created)」が表示されますので「Finish」クリック

Mail サーバー : Postfix + Clamav + clamav-milter+SpamAssassin

1.メールのリアルタイムスキャン

①clamav-milter設定

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 |

# vim /etc/clamav/clamav-milter.conf ← clamav-milter設定ファイル編集 22-23行目当たり: 追加 # Default: no default #MilterSocket /run/clamav-milter/clamav-milter.socket #MilterSocket inet:7357 MilterSocket /run/clamav/clamav-milter.sock ← clamav-milterのUNIXソケット名を指定 MilterSocketMode 666 ← clamav-milterのUNIXソケットのアクセス権を指定 36行目当たり: コメント削除 FixStaleSocket yes 69行目当たり:確認 PidFile /run/clamav/clamav-milter.pid 74行目当たり:確認 TemporaryDirectory /tmp 98行目当たり: 追加 # Default: no default #ClamdSocket tcp:scanner.mydomain:7357 ClamdSocket unix:/run/clamav/clamd.ctl 171行目当たり : 追加 # Action to be performed on infected messages # Default: Quarantine #OnInfected Quarantine OnInfected Blackhole ← ウイルス感染メールは破棄 193行目当たり : 追加 # Note that while "Replace" can potentially break DKIM signatures, "Add" may # confuse procmail and similar filters. # Default: no #AddHeader Replace AddHeader Yes ← メールヘッダにウイルスチェック実施した旨を出力 253行目当たり : コメント解除 # Default: LOG_LOCAL6 LogFacility LOG_MAIL ← ログ出力先をメールログにする |

MilterSocketMode 666 ← clamav-milterのUNIXソケットのアクセス権を指定

"MilterSocketMode 660"と表記しているインターネット上の情報ばかりですが660ではclamav-milterが起動せずエラーになります

しかし、666ではだれでも読み書きできるため問題があります。この問題を解決する方法がわかりません

➁/etc/systemd/system/clamav-milter.service を作成

|

1 2 3 4 5 6 7 8 9 10 11 12 |

# vim /etc/systemd/system/clamav-milter.service [Unit] Description='ClamAV Milter' After=clamd-daemon.service [Service] Type=forking ExecStart=/usr/bin/clamav-milter --config-file /etc/clamav/clamav-milter.conf [Install] WantedBy=multi-user.target |

➂clamav-milter起動・自動起動設定

|

1 2 3 4 |

# systemctl enable clamav-milter Created symlink /etc/systemd/system/multi-user.target.wants/clamav-milter.service → /usr/lib/systemd/system/clamav-milter.service. # systemctl start clamav-milter |

④Postfix・clamav-milter連携設定

Postfix設定ファイル編集

|

1 2 3 4 5 |

# vim /etc/postfix/main.cf 下記を追加 milter_default_action = tempfail smtpd_milters = unix:/run/clamav/clamav-milter.sock non_smtpd_milters = unix:/run/clamav/clamav-milter.sock |

⑤clamavグループにpostfixユーザーを追加

|

1 |

# usermod -G clamav -a postfix |

|

1 |

# systemctl restart clamav-milter |

⑥Postfix設定反映

|

1 |

# systemctl restart postfix |

⑦Thunderbirdで確認

Thunderbirdで自分宛に空メールを送付し、受信メールのヘッダー表示部分に下記のように

「X-Virus-Scanned: clamav-milter 1.4.2 at Lepard」が表示される

X-Mozilla-Status: 0001

X-Mozilla-Status2: 00000000

Return-Path: xxxxxx@******.com

X-Original-To: xxxxxx@******.com

Delivered-To: xxxxxx@******.com

Received: from [192.168.11.8] (buffalo.setup [192.168.11.1])

by mail.*******.com (Postfix) with ESMTPA id 85F6D120075

for xxxxxx@******.com; Sat, 12 Apr 2025 15:34:24 +0900 (JST)

Message-ID: f3eabf4d-b534-4791-b067-35effa146bc8@******.com

Date: Sat, 12 Apr 2025 15:34:24 +0900

MIME-Version: 1.0

User-Agent: Mozilla Thunderbird

From: xxxxx xxxxxx@******.com

Content-Language: en-US

To: xxxxx xxxxxx@******.com

Content-Type: text/plain; charset=UTF-8; format=flowed

Content-Transfer-Encoding: 7bit

X-Virus-Scanned: clamav-milter 1.4.2 at Lepard

X-Virus-Status: Clean

自分自身にメール本文が「X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*」のメールを送ってみて、メールが破棄されて届かないことを確認する

2.メールのスパム対策

2.1 SpamAssassin・spamass-milter・postfix設定

①SpamAssassinインストール

|

1 |

# pacman -S spamassassin |

➁spamass-milterインストール

spamass-milterはaur (arch user repository) というソフトウェアパッケージ群にありますのでyayを使用してインストールします

yayの導入と使い方についてはweb上で情報がたくさんありますので割愛します

|

1 |

$ yay -S spamass-milter |

➂SpamAssassin起動

|

1 2 3 |

# sa-update # systemctl start spamassassin # systemctl enable spamassassin |

|

1 |

# systemctl status spamassassin |

④SpamAssassin の設定

|

1 2 3 4 |

# vim /etc/mail/spamassassin/v310.pre 24 行目あたり行頭の#を削除 loadplugin Mail::SpamAssassin::Plugin::DCC |

⑤SpamAssassin 設定ファイル最新化スクリプト

事前にwgetコマンドをインストールしておく

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 |

# cd /srv/system # vim spamassassin-update.sh 下記内容を記述 #!/bin/bash cd /etc/mail/spamassassin wget -q https://github.com/kittyfreak/spamassassin_user_prefs/archive/refs/heads/main.zip [ $? -ne 0 ] && exit unzip main.zip >/dev/null 2>&1 [ $? -ne 0 ] && exit rm -f main.zip mv spamassassin_user_prefs-main/user_prefs . rm -rf spamassassin_user_prefs-main diff user_prefs user_prefs.org > /dev/null 2>&1 if [ $? -ne 0 ]; then cp user_prefs local.cf echo "report_safe 0" >> local.cf echo "rewrite_header Subject ***SPAM***" >> local.cf # SpamAssassin再起動 if [ -f /usr/bin/vendor_perl/spamassassin ]; then /usr/bin/vendor_perl/spamassassin restart > /dev/null else systemctl restart spamassassin > /dev/null fi fi cp user_prefs user_prefs.org |

spamassassin-update スクリプトに実行権限を付与し、実行

|

1 2 |

# chmod 700 /srv/system/spamassassin-update.sh # /srv/system/spamassassin-update.sh |

/etc/mail/spamassassin ディレクトリにSpamAssassin 設定ファイル(local.cf)が当日日付で

作成されていることを確認

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 |

# ls -l /etc/mail/spamassassin total 1776 -rw-r--r-- 1 root root 1649 Jul 27 2023 init.pre -rw-r--r-- 1 root root 500636 May 8 10:52 local.cf -rw-r--r-- 1 root root 127072 May 8 10:49 main.zip.1 -rw-r--r-- 1 root root 127072 May 8 10:52 main.zip.2 drwx------ 3 root root 4096 May 8 10:45 sa-update-keys -rw-r--r-- 1 root root 500588 Apr 30 2023 user_prefs -rw-r--r-- 1 root root 500588 May 8 10:55 user_prefs.org -rw-r--r-- 1 root root 2262 May 8 10:47 v310.pre -rw-r--r-- 1 root root 1168 Jul 27 2023 v312.pre -rw-r--r-- 1 root root 2416 Jul 27 2023 v320.pre -rw-r--r-- 1 root root 1237 Jul 27 2023 v330.pre -rw-r--r-- 1 root root 1020 Jul 27 2023 v340.pre -rw-r--r-- 1 root root 1315 Jul 27 2023 v341.pre -rw-r--r-- 1 root root 1475 Jul 27 2023 v342.pre -rw-r--r-- 1 root root 1266 Jul 27 2023 v343.pre -rw-r--r-- 1 root root 1482 Jul 27 2023 v400.pre |

SpamAssassin 設定ファイルを最新化するスクリプトが毎日自動実行されるようcron に設定

|

1 2 |

# crontab -e 0 2 * * * /srv/system/spamassassin-update.sh > /dev/null 2>&1 |

⑥spamass-milter起動・自動起動設定

|

1 2 3 4 |

# systemctl start spamass-milter # systemctl enable spamass-milter Created symlink /etc/systemd/system/multi-user.target.wants/spamass-milter.service → /usr/lib/systemd/system/spamass-milter.service. |

⑦Postfix・spamass-milter連携設定

|

1 2 3 4 5 6 |

# vim /etc/postfix/main.cf 下記を追加 milter_default_action = tempfail smtpd_milters = unix:/var/run/clamav-milter/clamav-milter.socket,unix:/var/spool/postfix/spamass/spamass.sock non_smtpd_milters = unix:/var/run/clamav-milter/clamav-milter.socket,unix:/var/spool/postfix/spamass/spamass.sock |

⑧postfix を再起動

|

1 |

# systemctl restart postfix |

⑨Procmailインストールと設定

procmailインストール

procmailはAUR(Arch User Repository) というソフトウェアパッケージ群にありますのでAUR(Arch User Repository)ヘルパーyayを使用してインストールします

|

1 |

$ yay -S procmail |

procmail設定ファイル作成

|

1 2 3 4 5 6 7 8 |

# vim /etc/procmailrc SHELL=/bin/bash PATH=/usr/bin:/bin DROPPRIVS=yes MAILDIR=$HOME/Maildir DEFAULT=$MAILDIR/ LOGFILE=$HOME/.procmail.log # ログ出力先 VERBOSE=ON # 詳細ログ出力 |

procmailログローテーション設定ファイル作成

|

1 2 3 4 5 6 |

# vim /etc/logrotate.d/procmail /home/*/.procmail.log { missingok nocreate notifempty } |

⑩Postfix・Procmail連携設定

|

1 2 3 4 5 6 |

# vim /etc/postfix/main.cf 475行目当たり : 追加 #mailbox_command = /some/where/procmail #mailbox_command = /some/where/procmail -a "$EXTENSION" mailbox_command = /usr/bin/procmail ← 追加(Procmailと連携するようにする) |

|

1 2 3 4 5 6 7 8 9 10 11 |

# vim /etc/postfix/master.cf ●12行目あたり 12 行目の行頭に「#」を追加し13 行目にSpamAssassin 設定を追加 # smtp inet n - n - - smtpd smtp inet n - n - - smtpd -o content_filter=spamassassin ●最終行へ追加 spamassassin unix - n n - - pipe user=nobody argv=/usr/bin/vendor_perl/spamc -e /usr/bin/sendmail -oi -f ${sender} ${recipient} |

Postfix設定反映

|

1 |

# systemctl restart postfix |

2.2 スパムメール振分け設定

SpamAssassinによりメールヘッダにスパムメールの印を付けられたメールはスパム専用メールボックスへ、その他のメールは通常どおりのメールボックスへ配送するようにする。

①スパム専用メールボックス作成

既存ユーザーについては、メールボックスにスパム専用メールボックスを追加する。

また、新規ユーザーについては、ユーザー追加時に自動でスパム専用メールボックスが作成されるようにする 。

➁スパム専用メールボックス作成スクリプト作成

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 |

# vim spamfolder-create 下記の内容を記述 #!/bin/bash for user in `ls /home` do id -u $user > /dev/null 2>&1 if [ $? -eq 0 ] && [ ! -d /home/$user/Maildir/.Spam/new ]; then mkdir -p /home/$user/Maildir/.Spam/new mkdir -p /home/$user/Maildir/.Spam/cur mkdir -p /home/$user/Maildir/.Spam/tmp chmod -R 700 /home/$user/Maildir/.Spam chown -R $user. /home/$user/Maildir/.Spam echo $user fi done |

スパム専用メールボックス作成スクリプト実行

|

1 2 3 |

# bash spamfolder-create huong linux |

➂新規ユーザー対策

新規ユーザー追加時に自動でスパム専用メールボックス作成

|

1 2 |

# mkdir -p /etc/skel/Maildir/.Spam/{new,cur,tmp} # chmod -R 700 /etc/skel/Maildir/.Spam |

④スパムメール振分け

SpamAssassinがスパム判定したメールはスパム専用メールボックスへ配送する

|

1 2 3 4 5 6 |

# vim /etc/procmailrc 以下を最後尾へ追加 # SpamAssassinがスパム判定したメールはスパム専用メールボックスへ配送 :0 *^X-Spam-Flag: YES $HOME/Maildir/.Spam/ |

⑤spamass-milter確認

自分自身に空メールを送ると、受信したメールのヘッダに以下のメッセージが付加されている

X-Spam-Checker-Version: SpamAssassin 4.0.1 (2024-03-26) on Lepard

X-Mozilla-Status: 0001

X-Mozilla-Status2: 00000000

Return-Path: xxxxx@*******.com

X-Original-To: xxxxx@*******.com

Delivered-To: xxxxx@*******.com

Received: by mail.*******.com (Postfix, from userid 65534)

id BE3631201BD; Sat, 12 Apr 2025 16:37:02 +0900 (JST)

X-Spam-Checker-Version: SpamAssassin 4.0.1 (2024-03-26) on Lepard

X-Spam-Level: ***

X-Spam-Status: No, score=3.1 required=5.0 tests=ALL_TRUSTED,EMPTY_MESSAGE,

MISSING_SUBJECT autolearn=no autolearn_force=no version=4.0.1

Received: from [192.168.11.8] (buffalo.setup [192.168.11.1])

by mail.*******.com (Postfix) with ESMTPA id 861031201BA

for xxxxx@*******.com; Sat, 12 Apr 2025 16:37:02 +0900 (JST)

Message-ID: 352f30a9-e2db-49c3-b422-73b025adc7b5@*******.com

Date: Sat, 12 Apr 2025 16:37:02 +0900

MIME-Version: 1.0

User-Agent: Mozilla Thunderbird

From: xxxxx xxxxx@*******.com

Content-Language: en-US

To: xxxxx xxxxx@*******.com

Content-Type: text/plain; charset=UTF-8; format=flowed

Content-Transfer-Encoding: 7bit

X-Virus-Scanned: clamav-milter 1.4.2 at Lepard

X-Virus-Status: Clean

⑥スパムチェック確認

自分自身にメール本文が「XJS*C4JDBQADN1.NSBN3*2IDNEN*GTUBE-STANDARD-ANTI-UBE-TEST-EMAIL*C.34X」のメールを送るとメールは配信されずSpamフォルダへ振り分けられていることを確認する