Contents

1.FTPサーバ インストール

1.1vsftpdインストール

|

1 |

# dnf -y install vsftpd |

1.2vsftpd の設定

|

1 2 |

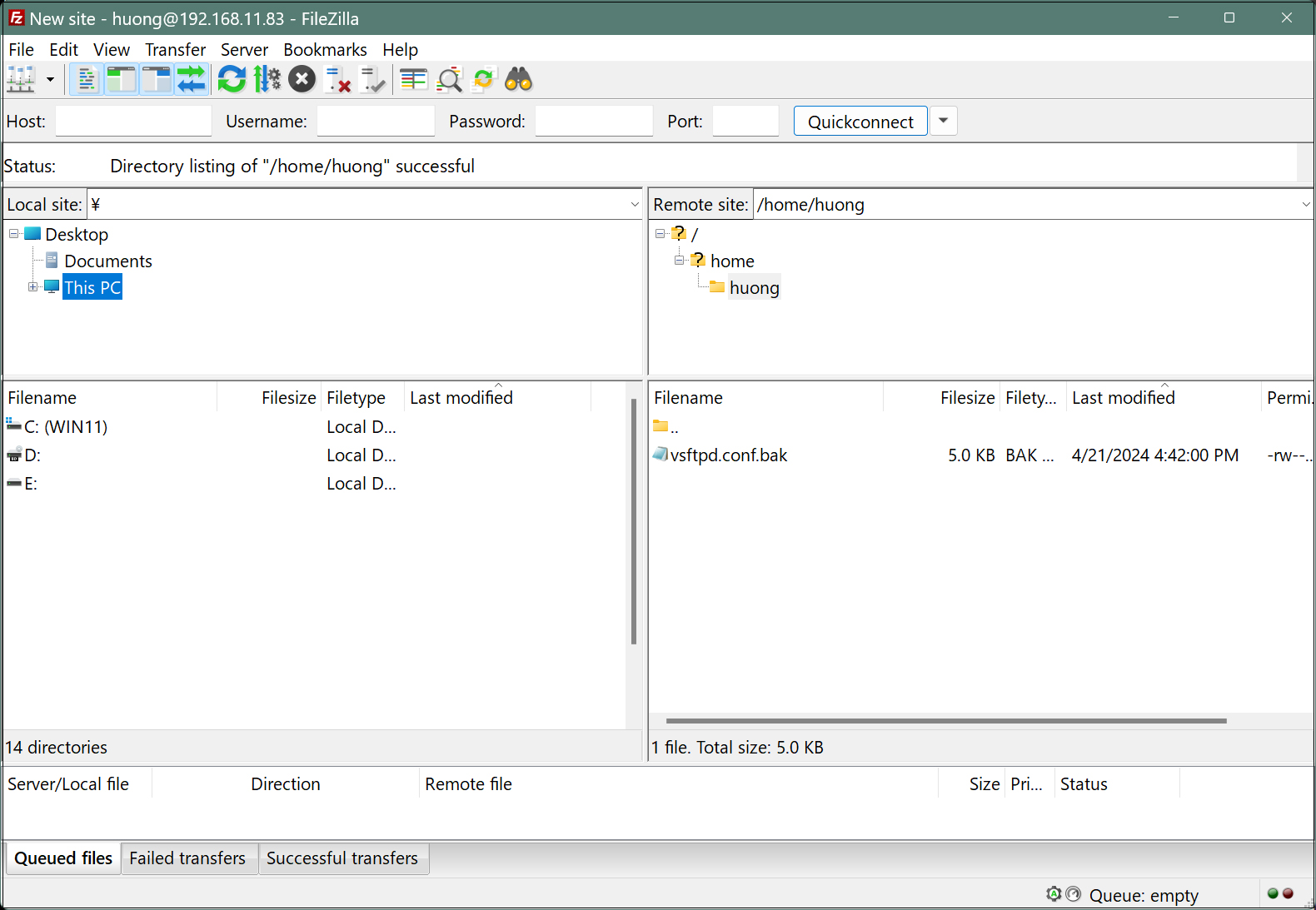

編集前の vsftpd.conf を .bak を付けて保存 # cp /etc/vsftpd/vsftpd.conf /home/huong/vsftpd.conf.bak |

①設定ファイルの編集

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 |

# vi /etc/vsftpd/vsftpd.conf ●12行目 匿名ログイン禁止(確認) anonymous_enable=NO ●39行目:転送記録をログに残す(確認) xferlog_enable=YES ●82,83行目 コメント解除 ( アスキーモードでの転送を許可 ) ascii_upload_enable=YES ascii_download_enable=YES ●100,101行目:コメント解除 ( chroot有効 ) chroot_local_user=YES chroot_list_enable=YES ●103行目 コメント解除 ( chroot リストファイル指定 ) chroot_list_file=/etc/vsftpd/chroot_list ●109行目 コメント解除 ( ディレクトリごと一括での転送有効 ) ls_recurse_enable=YES ●114行目 変更 ( IPv4を有効にする ) listen=YES ●123行目 変更 ( IPv6 は、無視させる ) listen_ipv6=NO ### 最終行へ追記 ### # ローカルタイムを使う use_localtime=YES |

②上層への ディレクトリへのアクセスを許可するユーザーを追加

|

1 2 |

# echo "huong" >> /etc/vsftpd/chroot_list 私の場合 huong を書込みました。 |

③ /etc/hosts.allow で接続を許可するIPアドレスを指定します

|

1 2 |

# echo "vsftpd:192.168.11.0/24" >> /etc/hosts.allow 192.168.11.0/24 は、私の環境下ですべてのローカルIPアドレスを許可する設定です。 |

etc/hosts.deny に、 vsftpd:ALL ( すべての接続を拒否 )と書込みます

|

1 |

# echo "vsftpd:ALL" >> /etc/hosts.deny |

この設定は、hosts.allow が優先されます。つまり、全てを拒否し、hosts.allow で指定されたIPアドレスは、許可になります

④vsftpd を自動起動を有効にし、起動する

|

1 2 3 4 |

# systemctl enable vsftpd Created symlink /etc/systemd/system/multi-user.target.wants/vsftpd.service → /usr/lib/systemd/system/vsftpd.service. # systemctl start vsftpd # が表示すれば OK です |

⑤ここで、windows 側から、FileZilla で接続できるか確認

接続する前にfirewallでftpポートを開放します

|

1 2 |

# firewall-cmd --permanent --add-service=ftp # firewall-cmd –reload |

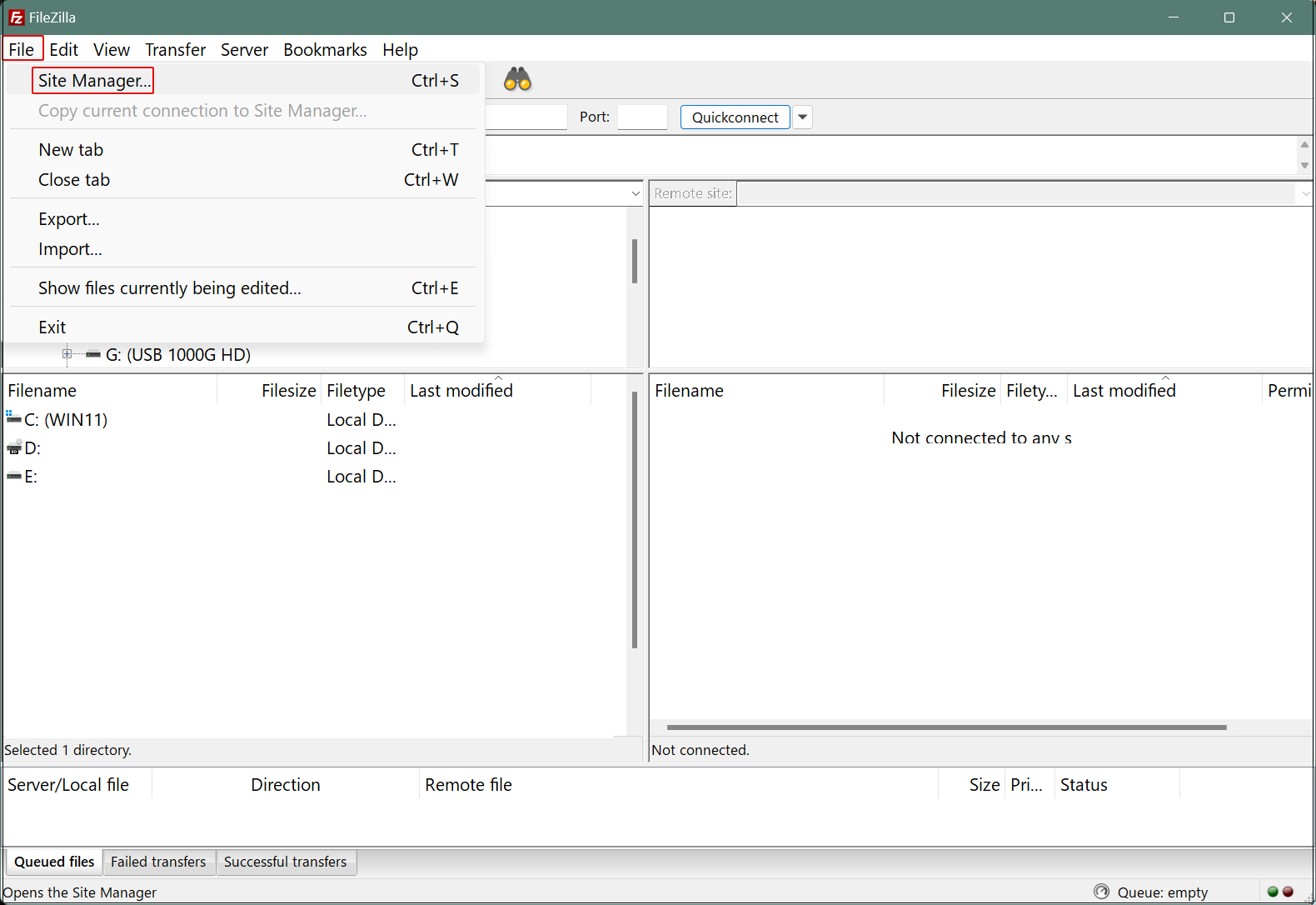

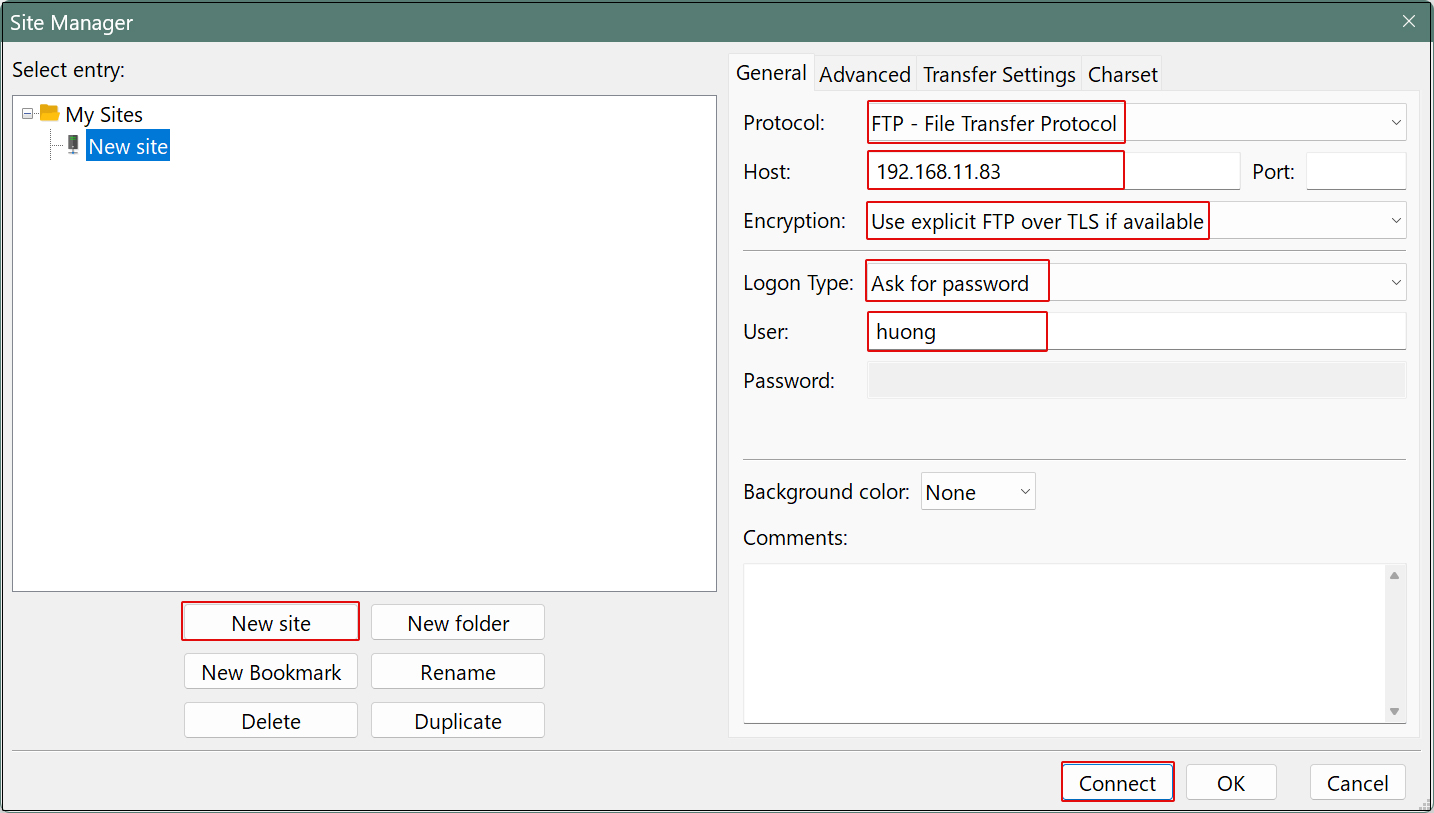

FileZillaを起動し、File」メニューから「Site Manager」を選択

「New site」をクリック

各項目の設定は次の通り入力し、「Connect」クリック

Protocol : FTP-File Transfer Protocol

Host : サーバーのIPアドレス

Port : (空欄でよい)

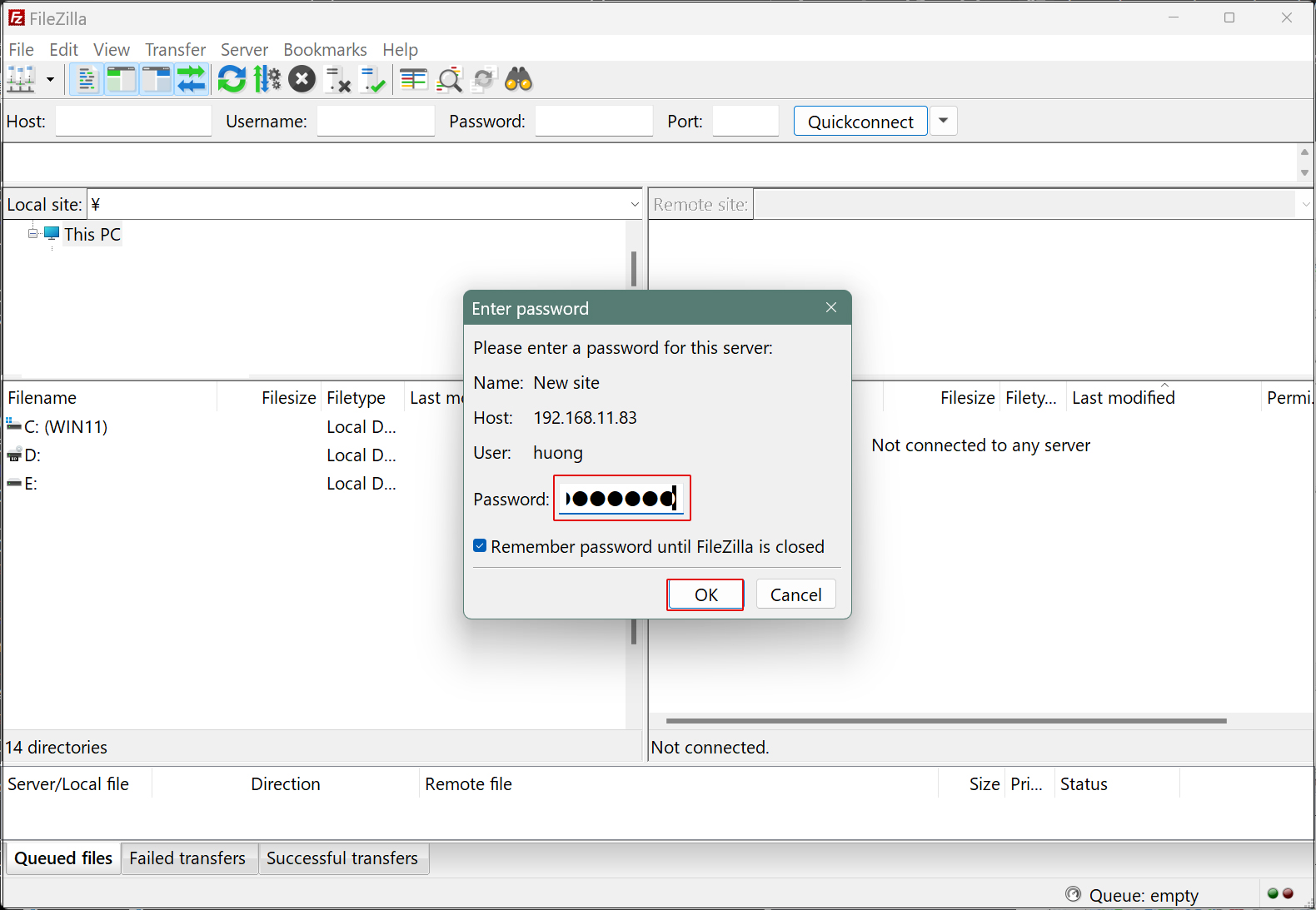

Logon Type : Ask for password

User : 一般ユーザー名(サーバーのログインユーザー)

Password : 一般ユーザー(サーバーのログインユーザー)のパスワード

接続に成功すると右側にサーバーのディレクトリー、左側にWedowsのディレクトリーが表示される

2. vsftpd SSL/TLS

Vsftpd を SSL/TLS で利用できるように設定します

2.1 自己署名の証明書を作成

Let's Encrypt 等の信頼された正規の証明書を使用する場合は当作業は不要です

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

# cd /etc/pki/tls/certs # openssl req -x509 -nodes -newkey rsa:2048 -keyout /etc/pki/tls/certs/vsftpd.pem -out /etc/pki/tls/certs/vsftpd.pem Generating a RSA private key ........................+++++ ..................+++++ writing new private key to '/etc/pki/tls/certs/vsftpd.pem' ----- You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [XX]:JP # 国コード State or Province Name (full name) []:Osaka # 地域(県) Locality Name (eg, city) [Default City]:Sakai # 都市 Organization Name (eg, company) [Default Company Ltd]:private # 組織名 Organizational Unit Name (eg, section) []:Admin # 組織の部門名 Common Name (eg, your name or your server's hostname) [] Lepard # サーバーのホスト名 Email Address []: sample@hoge.com # 管理者メールアドレス |

|

1 |

# chmod 600 vsftpd.pem |

2.2 Vsftpd の設定

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

# vi /etc/vsftpd/vsftpd.conf ● 最終行に追記:SSL/TLS 有効化 rsa_cert_file=/etc/pki/tls/certs/vsftpd.pem ssl_enable=YES force_local_data_ssl=YES force_local_logins_ssl=YES Firewalld を有効にしている場合は、パッシブポートの許可 ● 最終行に追記 # 任意の範囲のポートでパッシブポートを固定 pasv_enable=YES pasv_min_port=60000 pasv_max_port=60100 |

|

1 |

# systemctl restart vsftpd |

Firewalld で、パッシブポートの許可

|

1 2 3 4 |

# firewall-cmd --add-port=60000-60100/tcp --permanent success # firewall-cmd --reload success |

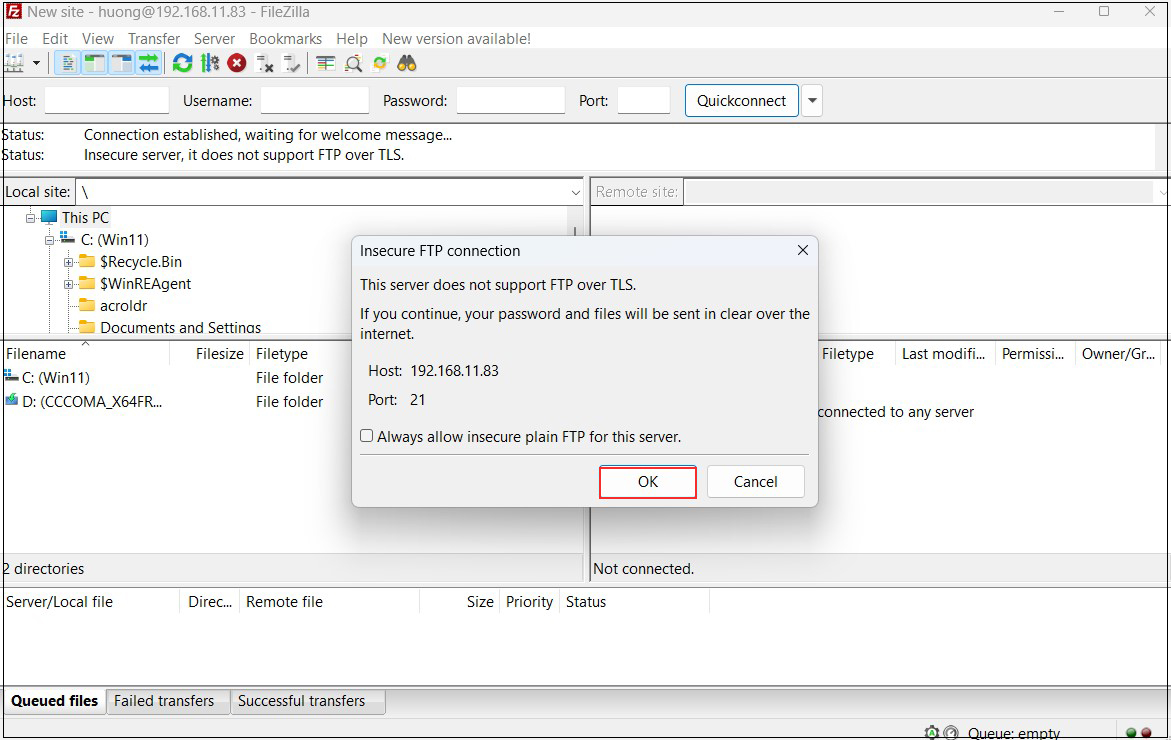

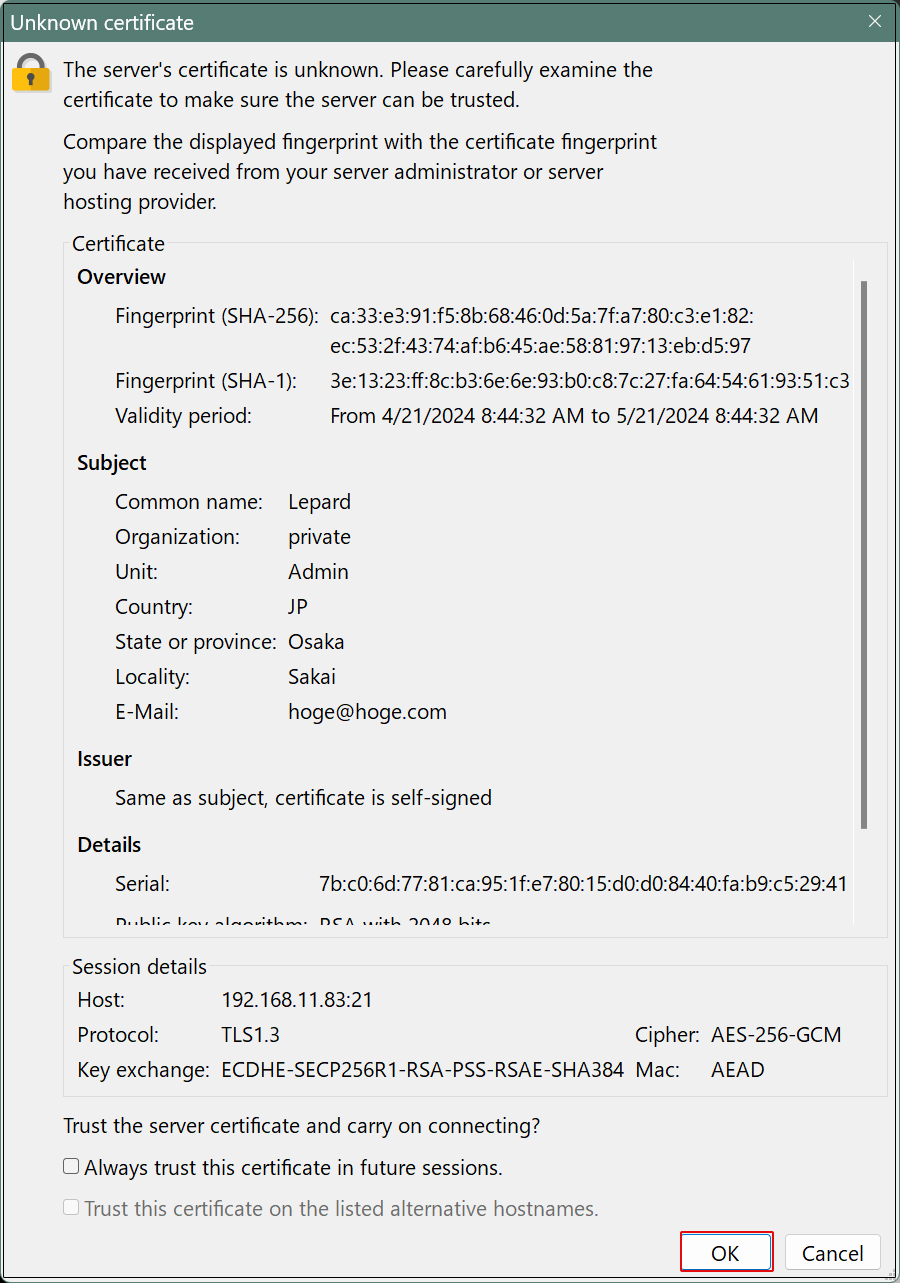

FileZilla に接続すると次の画面が出るのでチェックを入れ「OK」クリックすると先ほどの通り接続される

3. Sambaでファイルサーバー導入

ユーザー認証が必要なアクセス権付ファイルサーバーをSambaで構築します。

導入手順

①ユーザー認証が必要なアクセス権付の共有フォルダーを作成

②アクセス可能なグループ作成

③アクセス可能なグループに属するユーザー作成

④設定ファイル編集

3.1 sambaをインストール

|

1 |

# dnf install samba samba-client samba-common -y |

|

1 |

# mkdir /home/smbshare |

3.3 アクセス可能なグループ(smbgroup)作成

|

1 2 3 |

# groupadd smbgroup # chgrp smbgroup /home/smbshare # chmod 770 /home/smbshare |

3.4 設定ファイル編集

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 |

# vi /etc/samba/smb.conf # 11-12行目 : unix charset = UTF-8 # 追記 dos charset = CP932 # 追記 workgroup = SAMBA security = user # 追記 (内部からのみアクセスできるようにする) hosts allow = 127. 192.168.11. # 最終行に追記 # 任意の共有名を設定 [Smbshare] # 共有フォルダーを指定 path = /home/smbshare # 書き込みを許可する writable = yes # ゲストユーザーを許可しない guest ok = no # [smbgroup] グループのみアクセス許可する valid users = @smbgroup # ファイル作成時のグループを [smbgroup] とする force group = smbgroup # ファイル作成時のパーミッションを [770] とする force create mode = 770 # フォルダー作成時のパーミッションを [770] とする force directory mode = 770 # 上位フォルダーのパーミッションを継承する inherit permissions = yes |

3.5 SMB再起動

|

1 2 3 4 |

# systemctl enable smb Created symlink /etc/systemd/system/multi-user.target.wants/smb.service → /usr/lib/systemd/system/smb.service. # systemctl start smb |

3.6 ユーザー(smbuser)登録、パスワード設定、グループ登録

|

1 2 3 4 5 6 7 |

# useradd smbuser # smbpasswd -a smbuser New SMB password: # パスワード設定 Retype new SMB password: Added user smbuser. # usermod -aG smbgroup smbuser |

3.7 Firewalldで、Samba サービスの許可

|

1 2 3 4 |

# firewall-cmd --add-service=samba --permanent success # firewall-cmd --reload success |

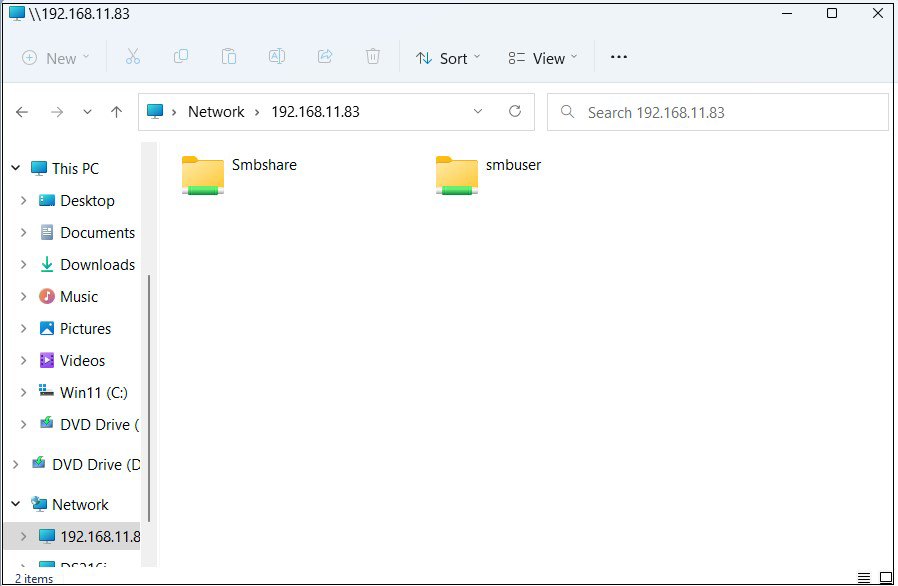

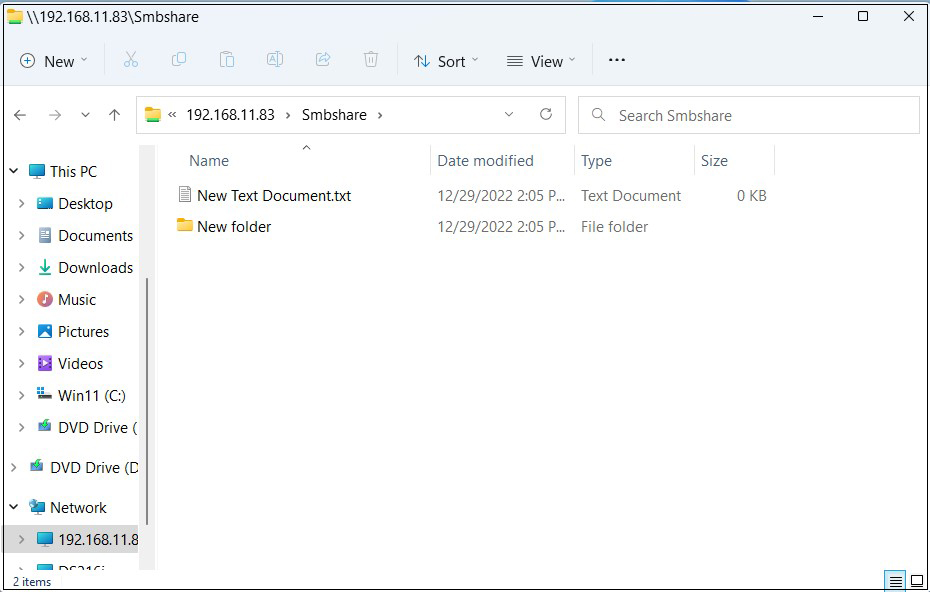

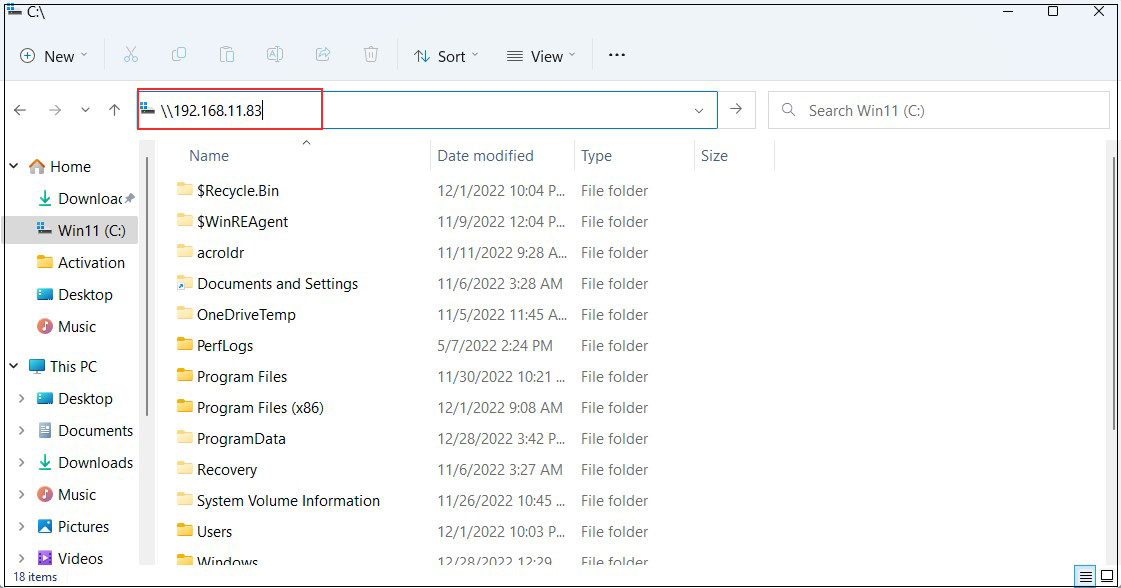

3.8 Windows11から共有ディレクトリーにアクセス

Windowsのエクスプローラーから接続

エクスプローラーを開きアドレス欄に「\\<サーバーのIPアドレス>」(今回は\\192.168.11.83)を入れ

アクセスする

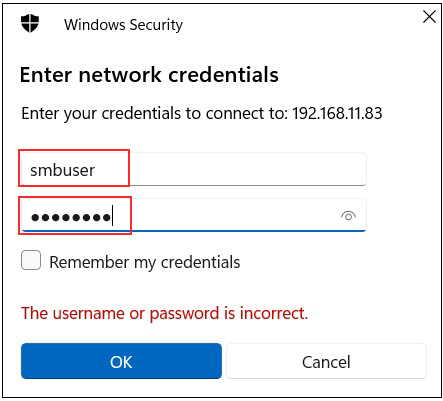

認証情報の入力を求められますので

ユーザー名 : 「3.6 ユーザー(smbuser)登録、パスワード設定、グループ登録」で作成したユーザー名

パスワード : 上記ユーザーのパスワード

を入力し、「OK」クリック

共有ディレクトリーの情報が表示されるので、ファイル、フォルダが新規で作成されることを確認する