Contents

clamav ( アンチウィルスソフト )のインストール

1.Clam AntiVirusインストール

# yum -y install clamav clamd clamav-update

2.Clam AntiVirus設定ファイル編集

# vi /etc/clamd.d/scan.conf ●14行目 # Default: disabled LogFile /var/log/clamd.scan ← コメント解除 ●77行目 # Default: disabled PidFile /run/clamd.scan/clamd.pid ← コメント解除 ●96行目 # Path to a local socket file the daemon will listen on. # Default: disabled (must be specified by a user) LocalSocket /run/clamd.scan/clamd.sock ← コメント解除 ●219行目 # Run as another user (clamd must be started by root for this option to work) # Default: don't drop privileges #User clamscan ← 行頭に#を追加してコメントアウト(root権限で動作するようにする)

3.ウイルス定義ファイル更新設定

# vi /etc/freshclam.conf ●75行目 「DatabaseMirror database.clamav.net」の行頭に「#」を挿入し、 「DatabaseMirror db.jp.clamav.net」を追加 #DatabaseMirror database.clamav.net DatabaseMirror db.jp.clamav.net ●151 行目あたり 「NotifyClamd /etc/clamd.d/scan.conf」を追加 #NotifyClamd /path/to/clamd.conf NotifyClamd /etc/clamd.d/scan.conf

4.ウイルス定義ファイル最新化

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 |

# freshclam ClamAV update process started at Fri Feb 17 13:57:32 2023 WARNING: Your ClamAV installation is OUTDATED! WARNING: Local version: 0.103.7 Recommended version: 0.103.8 DON'T PANIC! Read https://docs.clamav.net/manual/Installing.html daily database available for download (remote version: 26814) Time: 1.0s, ETA: 0.0s [========================>] 57.92MiB/57.92MiB Testing database: '/var/lib/clamav/tmp.74071b8e81/clamav-5c721fb2e9847debeac2250d462b62f6.tmp-daily.cvd' ... Database test passed. daily.cvd updated (version: 26814, sigs: 2020990, f-level: 90, builder: raynman) main database available for download (remote version: 62) Time: 3.9s, ETA: 0.0s [========================>] 162.58MiB/162.58MiB Testing database: '/var/lib/clamav/tmp.74071b8e81/clamav-fe04e5e17fdbecb650199572c6a4f1a3.tmp-main.cvd' ... Database test passed. main.cvd updated (version: 62, sigs: 6647427, f-level: 90, builder: sigmgr) bytecode database available for download (remote version: 333) Time: 0.4s, ETA: 0.0s [========================>] 286.79KiB/286.79KiB Testing database: '/var/lib/clamav/tmp.74071b8e81/clamav-5882c19beb25579bd997d5e40e8d96e2.tmp-bytecode.cvd' ... Database test passed. bytecode.cvd updated (version: 333, sigs: 92, f-level: 63, builder: awillia2) |

5.Clam AntiVirus起動

# systemctl start clamd@scan ← clamd起動

# systemctl enable clamd@scan ← clamd自動起動設定 Created symlink from /etc/systemd/system/multi-user.target.wants/clamd@scan.service to /usr/lib/systemd/system/clamd@.service.

# systemctl status clamd@scan ← 動作確認 ● clamd@scan.service - clamd scanner (scan) daemon Loaded: loaded (/usr/lib/systemd/system/clamd@.service; enabled; vendor preset: disabled) Active: active (running) since Fri 2023-02-17 14:00:20 JST; 1min 24s ago Docs: man:clamd(8) man:clamd.conf(5)Main PID: 2745 (clamd) CGroup: /system.slice/system-clamd.slice/clamd@scan.service mq2745 /usr/sbin/clamd -c /etc/clamd.d/scan.conf Feb 17 14:00:20 Lepard clamd[2745]: ELF support enabled. Feb 17 14:00:20 Lepard clamd[2745]: Mail files support enabled. Feb 17 14:00:20 Lepard clamd[2745]: OLE2 support enabled. Feb 17 14:00:20 Lepard clamd[2745]: PDF support enabled. Feb 17 14:00:20 Lepard clamd[2745]: SWF support enabled. Feb 17 14:00:20 Lepard clamd[2745]: HTML support enabled. Feb 17 14:00:20 Lepard clamd[2745]: XMLDOCS support enabled. Feb 17 14:00:20 Lepard clamd[2745]: HWP3 support enabled. Feb 17 14:00:20 Lepard clamd[2745]: Self checking every 600 seconds. Feb 17 14:00:20 Lepard systemd[1]: Started clamd scanner (scan) daemon.

6.ウィスルスキャンを実施

テスト用ウィルスをダウンロードして、ウィスルスキャンを実施

# wget http://www.eicar.org/download/eicar.com # clamscan --infected --remove --recursive /root/eicar.com: Win.Test.EICAR_HDB-1 FOUND /root/eicar.com: Removed. ----------- SCAN SUMMARY ----------- Known viruses: 8652920 Engine version: 0.103.7 Scanned directories: 7 Scanned files: 11 Infected files: 1 Data scanned: 0.00 MB Data read: 0.00 MB (ratio 1.00:1) Time: 19.751 sec (0 m 19 s) Start Date: 2023:02:17 14:06:37 End Date: 2023:02:17 14:06:57

7.ウィルススキャン自動実行スクリプトの導入

# mkdir -p /var/www/system # cd /var/www/system

clamscan.sh を次の内容で/var/www/systemに作成

# vi /var/www/system/clamscan.sh

#!/bin/bash

PATH=/usr/bin:/bin

# excludeopt setup

excludelist=/var/www/system/clamscan.exclude

if [ -s $excludelist ]; then

for i in `cat $excludelist`

do

if [ $(echo "$i"|grep \/$) ]; then

i=`echo $i|sed -e 's/^\([^ ]*\)\/$/\1/p' -e d`

excludeopt="${excludeopt} --exclude-dir=$i"

else

excludeopt="${excludeopt} --exclude=$i"

fi

done

fi

# signature update

freshclam

# virus scan

clamscan --recursive --remove ${excludeopt} /

8.ウイルススキャン除外ディレクトリー設定

|

1 2 3 4 |

# chmod 700 clamscan.sh # echo "/sys/" >> /var/www/system/clamscan.exclude # echo "/proc/" >> /var/www/system/clamscan.exclude sys ディレクトリ、proc ディレクトリは対象外にする |

9.ウィルススキャンの定期実行

|

1 2 |

# crontab -e 0 1 * * * /var/www/system/clamscan.sh > /dev/null 2>&1 |

メールサーバー インストール

1. Postfixのインストール

1.1 インストール

Postfix をインストールして SMTP サーバーを構築します

# yum -y install postfix

# rpm -qa | grep postfix postfix-2.10.1-9.el7.x86_64

# systemctl enable postfix.service # systemctl is-enabled postfix.service enabled

# cp -p /etc/postfix/main.cf `date '+/etc/postfix/main.cf.%Y%m%d'` # cp -p /etc/postfix/master.cf `date '+/etc/postfix/master.cf.%Y%m%d'`

メール不正中継防止のため、Dovecot の SASL 機能を利用して、送信にも認証を要求するように Postfix を設定します

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 |

# vi /etc/postfix/main.cf ●77 行目あたりに追加 #myhostname = virtual.domain.tld myhostname = mail.<ドメイン> ●84 行目あたりに自ドメイン名を追加 #mydomain = domain.tld mydomain = <ドメイン> ●99 行目あたりコメントアウト削除 myorigin = $mydomain ●116 行目あたり変更 inet_interfaces = all ●164 行目あたりをコメントアウトし、165 行目に追加します。 #mydestination = $myhostname, localhost.$mydomain, localhost mydestination = $myhostname, localhost.$mydomain, localhost, $mydomain ●268 行目あたりに追加 #mynetworks = 168.100.189.0/28, 127.0.0.0/8 #mynetworks = $config_directory/mynetworks #mynetworks = hash:/etc/postfix/network_table mynetworks = 192.168.11.0/24, 127.0.0.0/8 ←192.168.11.0/24は各自環境に合わす ●420 行目あたりコメント削除 メールの格納形式の設定をします。 #home_mailbox = Mailbox home_mailbox = Maildir/ ●428 行目あたりに追加 #mail_spool_directory = /var/mail mail_spool_directory = /var/spool/mail ●575 行目あたりに追加 #smtpd_banner = $myhostname ESMTP $mail_name #smtpd_banner = $myhostname ESMTP $mail_name ($mail_version) smtpd_banner = $myhostname ESMTP unknown ●以下の内容を最終行に追加 # 送受信メールサイズを 10M に制限 message_size_limit = 10485760 # メールボックスサイズを 1G に制限 mailbox_size_limit = 1073741824 # SMTP-Auth 設定 smtpd_sasl_type = dovecot smtpd_sasl_path = private/auth smtpd_sasl_auth_enable = yes smtpd_sasl_security_options = noanonymous smtpd_sasl_local_domain = $mydomain smtpd_recipient_restrictions = permit_mynetworks, permit_auth_destination, permit_sasl_authenticated, reject |

SMTP ポート(25 番ポート) の解放

# firewall-cmd --add-service=smtp --permanent success # firewall-cmd --reload success

# systemctl restart --now postfix

2.Dovecotインストール

# yum -y install dovecot

# cp -p /etc/dovecot/dovecot.conf `date '+ /etc/dovecot/dovecot.conf.%Y%m%d'` # vi /etc/dovecot/dovecot.conf ●25 行目あたりに追加 # protocols = imap pop3 lmtp protocols = imap pop3 ●30行目 : コメント解除 # IPv4 のみリスンする場合は [::] を削除 listen = *, ::

2.3 10-auth.conf ファイルを編集

# vi /etc/dovecot/conf.d/10-auth.conf ●10行目 : コメント解除し変更 プレーンテキスト認証も許可する場合 disable_plaintext_auth = no ●100行目 : 追記 auth_mechanisms = plain login

# vi /etc/dovecot/conf.d/10-mail.conf ●31行目 : 追記 mail_location = maildir:~/Maildir

# vi /etc/dovecot/conf.d/10-master.conf

●96-98行目 : コメント解除して追記

# Postfix smtp-auth

unix_listener /var/spool/postfix/private/auth {

mode = 0666

user = postfix

group = postfix

}

# vi /etc/dovecot/conf.d/10-ssl.conf ●8 行目あたり 「ssl = required」を「ssl = yes」に変更 ssl = yes

# systemctl enable dovecot.service Created symlink from /etc/systemd/system/multi-user.target.wants/dovecot.service to /usr/lib/systemd/system/dovecot.service. # systemctl is-enabled dovecot.service Enabled # systemctl start dovecot.service

# firewall-cmd --permanent --add-service=pop3 # firewall-cmd --permanent --add-service=imap # firewall-cmd --reload

3.メールユーザー作成と動作確認

3.1 事前準備

①新規ユーザーの為の前処理

新規でユーザーを追加した場合、自動的にメールの送受信ができるよう設定をします。

|

1 2 3 4 |

# mkdir -p /etc/skel/Maildir/{new,cur,tmp} # chmod -R 700 /etc/skel/Maildir/ # echo "~/Maildir/"> /etc/skel/.forward # chmod 600 /etc/skel/.forward |

②既存ユーザーのメール環境前処理

すでに作成してあるユーザーがメールの送受信が出来るよう設定をします。

# mkdir -p /home/huong/Maildir/{new,cur,tmp}

# chown -R huong:huong /home/huong/Maildir/

# chmod 700 /home/huong/Maildir

# chmod 700 /home/huong/Maildir/{new,cur,tmp}

3.2 ユーザーアカウント作成

メールクライアントインストール

# yum -y install mailx # echo 'export MAIL=$HOME/Maildir' >> /etc/profile.d/mail.sh

ユーザー [linux] を追加

# useradd linux # passwd linux New password:xxxxx Retype new password:xxxxx passwd: all authentication tokens updated successfully.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 |

# su - linux $ mail linux@localhost Subject: Test Mail mail test . ← 本文終了するには「.」を入力 EOT $ mail Heirloom Mail version 12.5 7/5/10. Type ? for help. "/home/linux/Maildir": 1 message 1 new >N 1 linux@korodes.com Fri Feb 17 16:40 17/536 "Test Mail" & 1 Message 1: From linux@korodes.com Fri Feb 17 16:40:53 2023 Return-Path: <linux@korodes.com> X-Original-To: linux@localhost Delivered-To: linux@localhost.korodes.com Date: Fri, 17 Feb 2023 16:40:53 +0900 To: linux@localhost.korodes.com Subject: Test Mail User-Agent: Heirloom mailx 12.5 7/5/10 Content-Type: text/plain; charset=us-ascii From: linux@korodes.com Status: R mail test & |

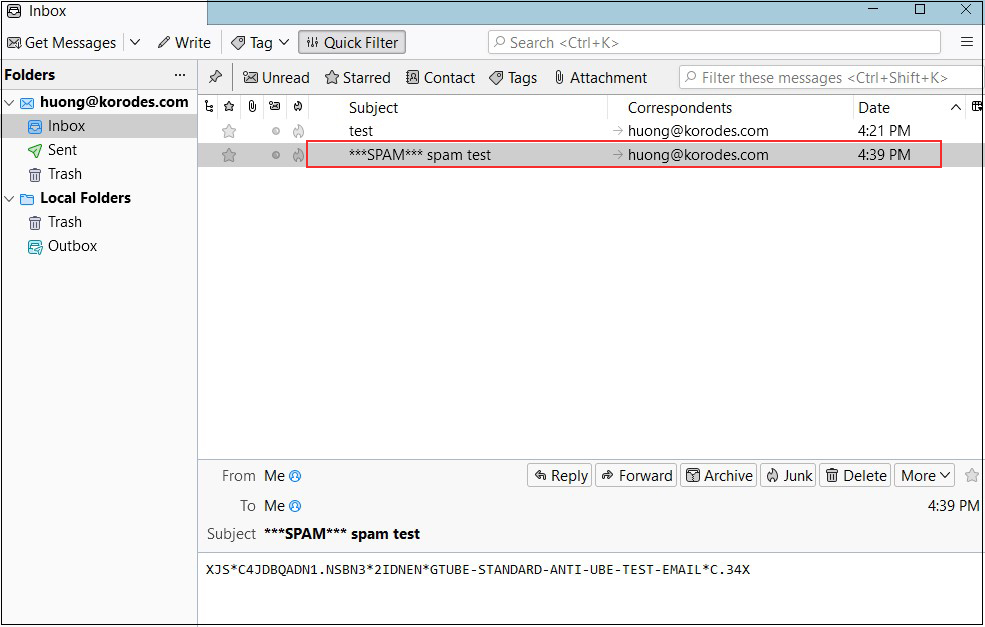

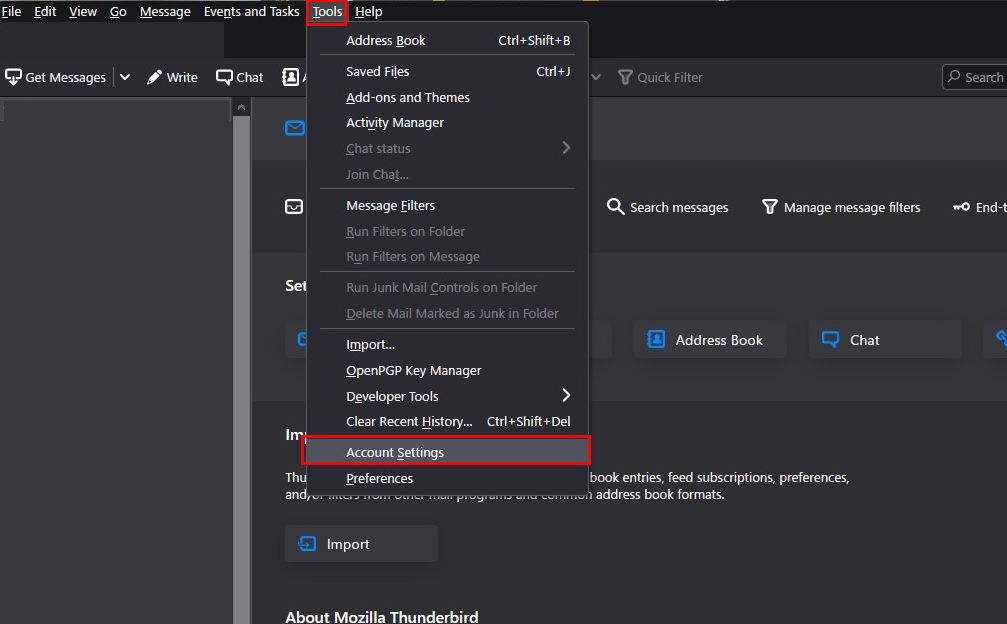

Mozilla Thunderbirdにアカウントを設定し、確認します

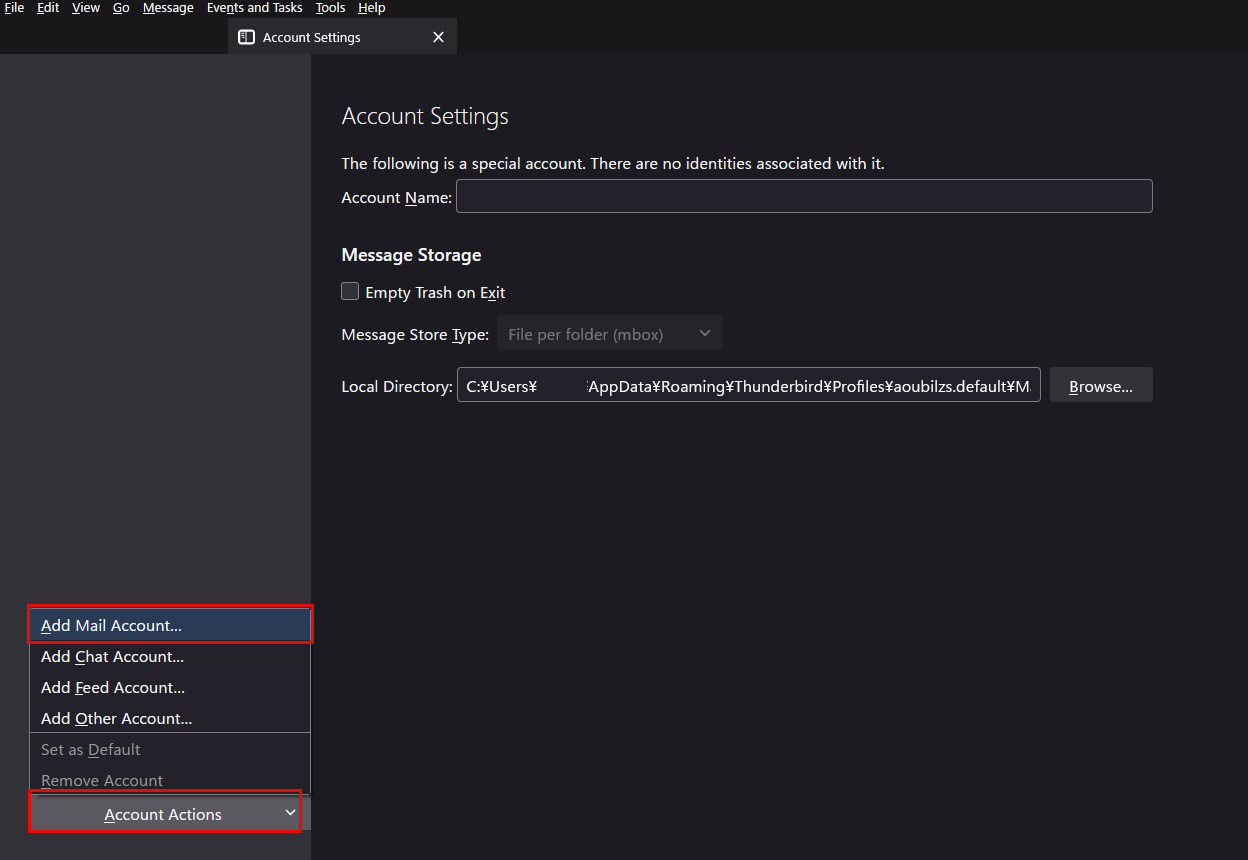

①Thunderbirdを起動し、「Tools」「Account Settings」

②「Account Actions」「Add Mail Account」

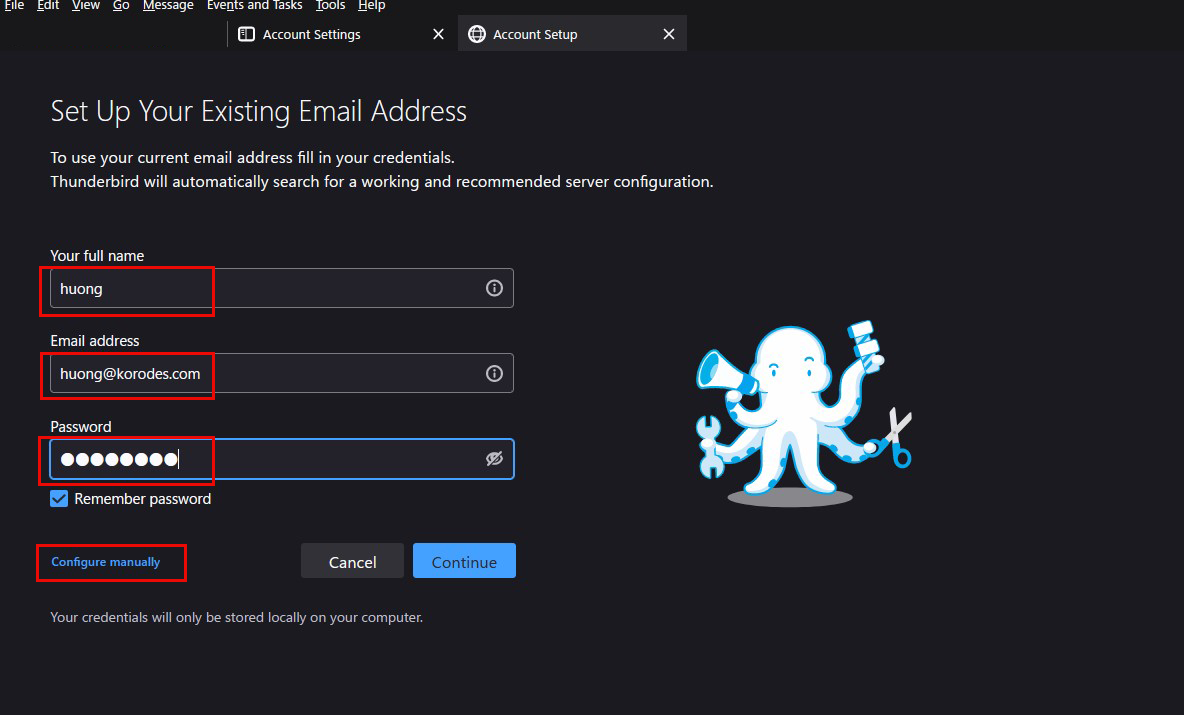

③「Your full name」は任意の名称

「Email addtess」は先ほど追加した「huong@korodes.com」

「Password」はユーザーhuongのパスワード

をそれぞれ入力し、「Configure manually」クリック

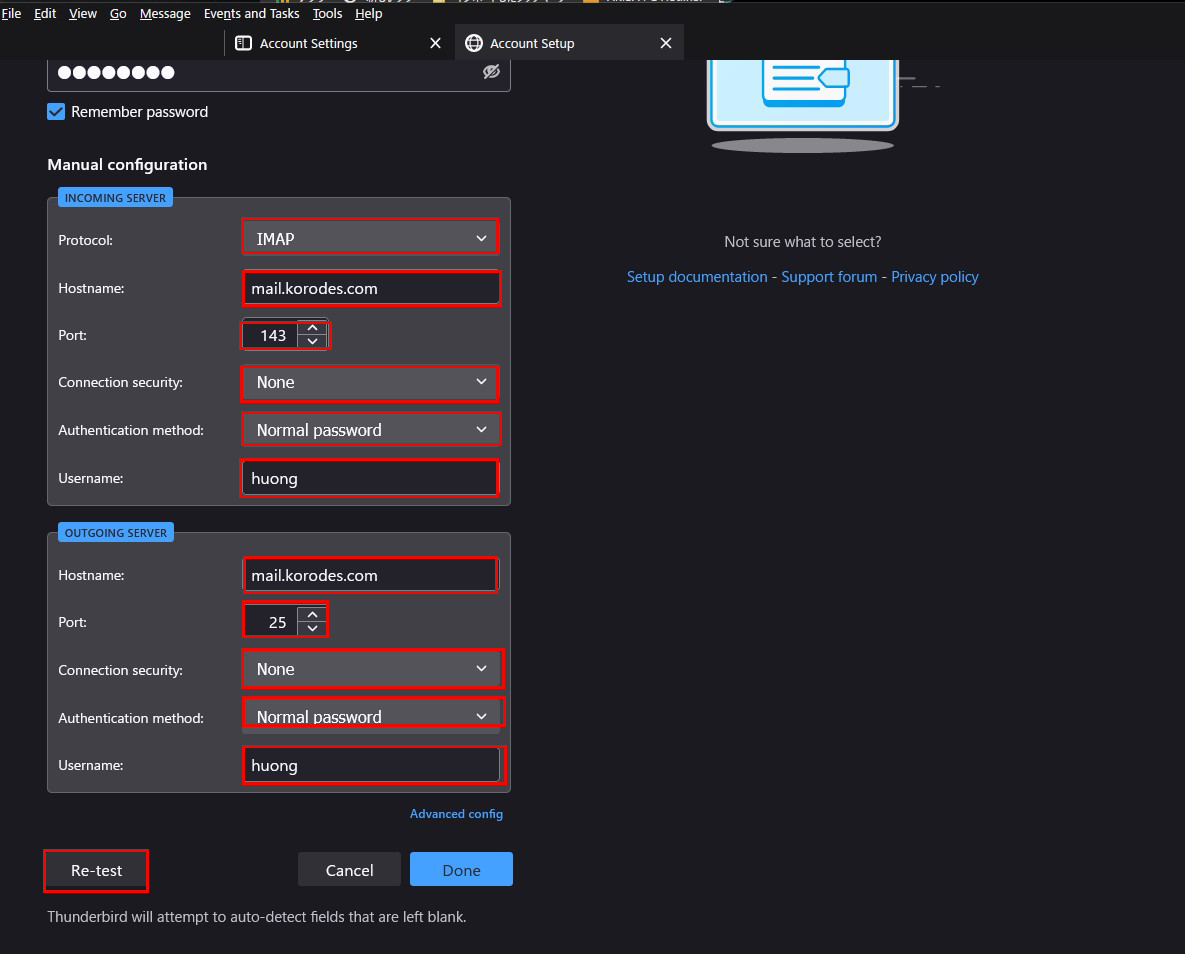

④「INCOMMING SERVER」「OUTGOING SERVER」を下図のように設定し、「Re-test」クリック

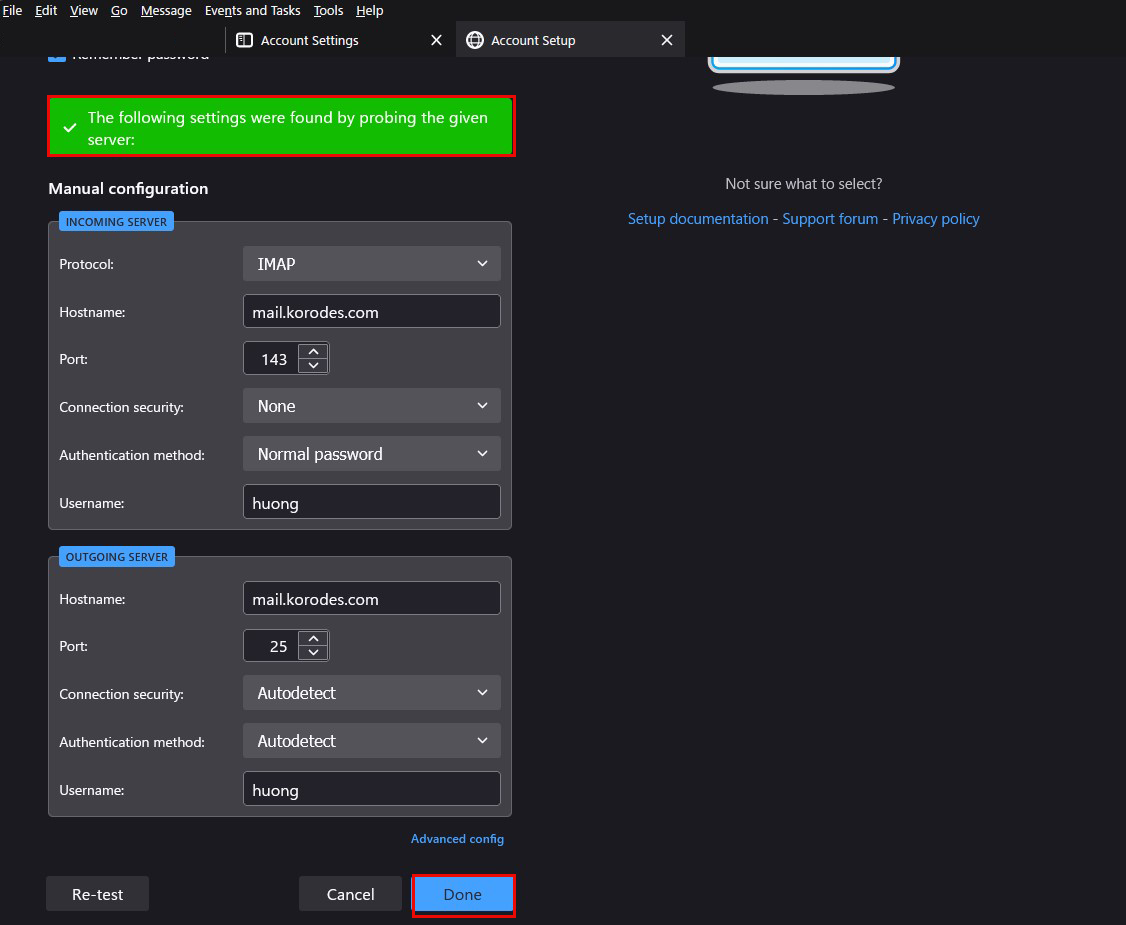

⑤「サーバーがみつかりました(The following settings were found by probinfg the given server)」が表示される

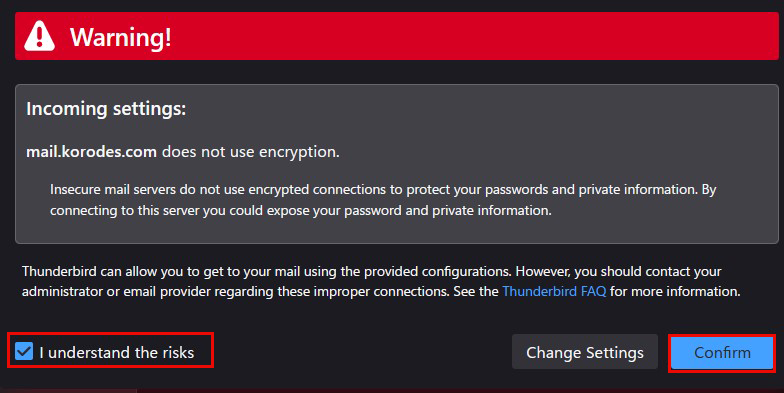

「Done」をクリックすると、下図の「警告」が表示されるが問題は無いので「Confirm」をクリック

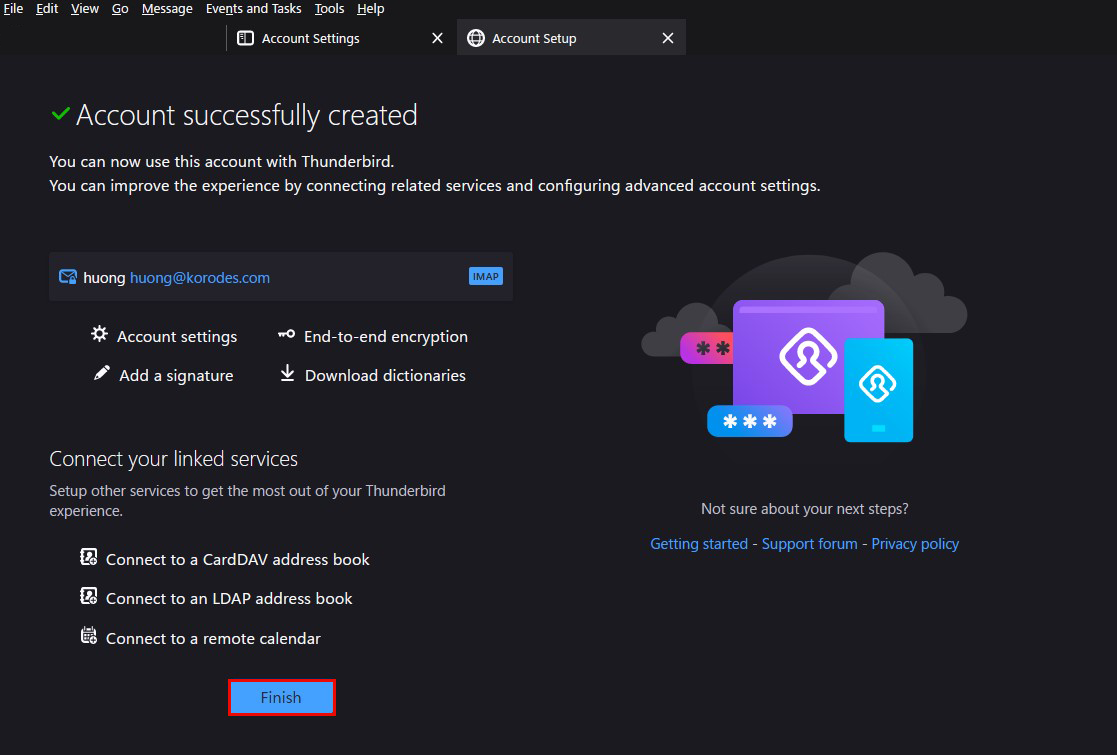

⑥「アカウントが作成されました(Account syccessfuly created)」が表示されますので「Finish」クリック

Mail サーバー : Postfix + Clamav + Amavisd+SpamAssassin

1.メールのリアルタイムスキャン

# yum --enablerepo=epel -y install amavisd-new clamav-scanner clamav-scanner-systemd

# vi /etc/clamd.d/scan.conf ●77行目:変更 PidFile /var/run/clamd.scan/clamd.pid ●81行目:コメント解除 TemporaryDirectory /var/tmp ●96行目:変更 LocalSocket /var/run/clamd.scan/clamd.sock

# touch /var/log/clamd.scan # chown clamscan. /var/log/clamd.scan # systemctl enable clamd@scan

# vi /etc/amavisd/amavisd.conf ●13 行目あたり行頭の#削除 @bypass_spam_checks_maps = (1); # controls running of anti-spam code ● 23行目:自ドメイン名に変更 $mydomain = 'ドメイン名'; ●28 行目あたりコメントアウト #$QUARANTINEDIR = undef; # -Q ●122 行目あたりコメントアウト # $virus_admin = undef; # notifications recip ●155行目:コメント解除して自ホスト名に変更 $myhostname = 'mail.ドメイン名'; ●157-158 行目コメント解除 $notify_method = 'smtp:[127.0.0.1]:10025'; $forward_method = 'smtp:[127.0.0.1]:10025'; # set to undef with milter! # systemctl start amavisd clamd@amavisd # systemctl enable amavisd clamd@amavisd Created symlink from /etc/systemd/system/multi-user.target.wants/clamd@amavisd.service to /usr/lib/systemd/system/clamd@.service. Created symlink from /etc/systemd/system/multi-user.target.wants/amavisd.service to /usr/lib/systemd/system/amavisd.service.

④Postfix の設定

# vi /etc/postfix/main.cf # 最終行に追記 content_filter=smtp-amavis:[127.0.0.1]:10024 # vi /etc/postfix/master.cf # 最終行に追記 smtp-amavis unix - - n - 2 smtp -o smtp_data_done_timeout=1200 -o smtp_send_xforward_command=yes -o disable_dns_lookups=yes 127.0.0.1:10025 inet n - n - - smtpd -o content_filter= -o local_recipient_maps= -o relay_recipient_maps= -o smtpd_restriction_classes= -o smtpd_client_restrictions= -o smtpd_helo_restrictions= -o smtpd_sender_restrictions= -o smtpd_recipient_restrictions=permit_mynetworks,reject -o mynetworks=127.0.0.0/8 -o strict_rfc821_envelopes=yes -o smtpd_error_sleep_time=0 -o smtpd_soft_error_limit=1001 -o smtpd_hard_error_limit=1000

# systemctl restart postfix

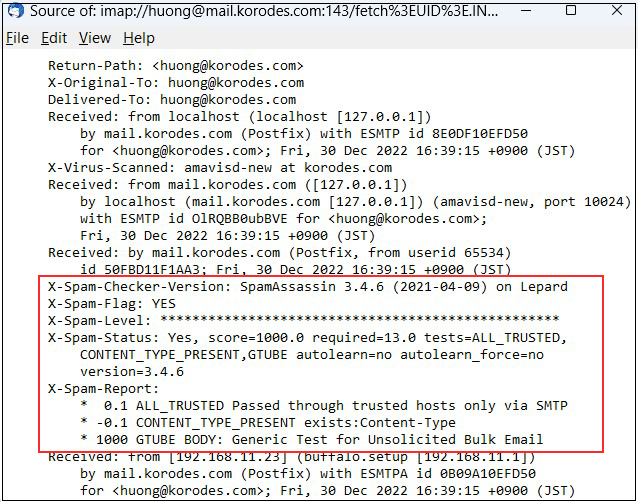

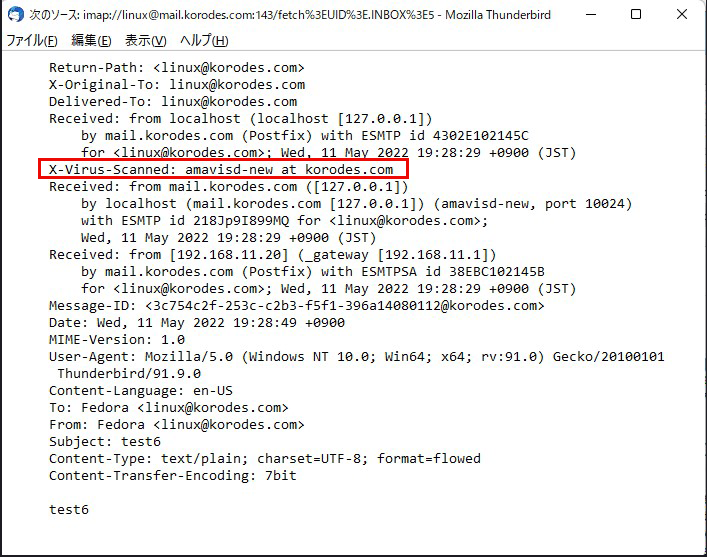

「X-Virus-Scanned: amavisd-new at korodes.」が表示される

2.メールのスパム対策

# yum -y install spamassassin spamass-milter-postfix # systemctl start spamassassin # systemctl enable spamassassin

②SpamAssassin の設定

# vi /etc/mail/spamassassin/v310.pre ●24 行目あたり行頭の#を削除 loadplugin Mail::SpamAssassin::Plugin::DCC

# cd /var/www/system # vi /var/www/system/spamassassin-update.sh

#!/bin/bash

cd /etc/mail/spamassassin

wget -q https://github.com/kittyfreak/spamassassin_user_prefs/archive/refs/heads/main.zip

[ $? -ne 0 ] && exit

unzip main.zip >/dev/null 2>&1

[ $? -ne 0 ] && exit

rm -f main.zip

mv spamassassin_user_prefs-main/user_prefs .

rm -rf spamassassin_user_prefs-main

diff user_prefs user_prefs.org > /dev/null 2>&1

if [ $? -ne 0 ]; then

cp user_prefs local.cf

echo "report_safe 0" >> local.cf

echo "rewrite_header Subject ***SPAM***" >> local.cf

#SpamAssassin restart

if [ -f /etc/rc.d/init.d/spamassassin ]; then

/etc/rc.d/init.d/spamassassin restart > /dev/null

else

systemctl restart spamassassin > /dev/null

fi

fi

cp user_prefs user_prefs.org

spamassassin-update スクリプトに実行権限を付与し、実行

# chmod 700 /var/www/system/spamassassin-update.sh # /var/www/system/spamassassin-update.sh

# ls -l /etc/mail/spamassassin total 1500 drwxr-xr-x 2 root root 59 Feb 17 15:37 channel.d -rw-r--r-- 1 root root 1289 Oct 1 2020 init.pre -rw-r--r-- 1 root root 499331 Feb 17 19:08 local.cf drwx------ 2 root root 6 Oct 1 2020 sa-update-keys -rw-r--r-- 1 root root 62 Oct 1 2020 spamassassin-default.rc -rwxr-xr-x 1 root root 35 Oct 1 2020 spamassassin-helper.sh -rw-r--r-- 1 root root 55 Oct 1 2020 spamassassin-spamc.rc -rw-r--r-- 1 root root 499289 Dec 29 2021 user_prefs -rw-r--r-- 1 root root 499289 Feb 17 19:08 user_prefs.org -rw-r--r-- 1 root root 2523 Feb 17 18:51 v310.pre -rw-r--r-- 1 root root 1194 Oct 1 2020 v312.pre -rw-r--r-- 1 root root 2416 Oct 1 2020 v320.pre -rw-r--r-- 1 root root 1237 Oct 1 2020 v330.pre -rw-r--r-- 1 root root 1020 Oct 1 2020 v340.pre

|

1 2 |

# crontab -e 0 2 * * * /var/www/system/spamassassin-update.sh > /dev/null 2>&1 |

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 |

# vi /etc/postfix/master.cf ●11行目あたり 行頭に「#」を追加し12 行目にSpamAssassin 設定を追加 # smtp inet n - n - - smtpd smtp inet n - n - - smtpd -o content_filter=spamassassin ●最終行へ追加 smtp-amavis unix - - n - 2 smtp -o smtp_data_done_timeout=1200 -o smtp_send_xforward_command=yes -o disable_dns_lookups=yes 127.0.0.1:10025 inet n - n - - smtpd -o content_filter= -o local_recipient_maps= -o relay_recipient_maps= -o smtpd_restriction_classes= -o smtpd_client_restrictions= -o smtpd_helo_restrictions= -o smtpd_sender_restrictions= -o smtpd_recipient_restrictions=permit_mynetworks,reject -o mynetworks=127.0.0.0/8 -o strict_rfc821_envelopes=yes -o smtpd_error_sleep_time=0 -o smtpd_soft_error_limit=1001 -o smtpd_hard_error_limit=1000 spamassassin unix - n n - - pipe user=nobody argv=/usr/bin/spamc -e /usr/sbin/sendmail.postfix -oi -f ${sender} ${recipient} |

⑤postfix を再起動

# systemctl restart postfix

「XJS*C4JDBQADN1.NSBN3*2IDNEN*GTUBE-STANDARD-ANTI-UBE-TEST-EMAIL*C.34X」